Cloud-Speichersicherheit:Wie sicher ist Cloud-Speicher?

Durch das Speichern von Daten in einer Cloud entfällt die Notwendigkeit, eine interne Speicherinfrastruktur zu kaufen, zu verwalten und zu warten. Trotz dieser Bequemlichkeit bleibt die mangelnde Kontrolle über Cloud-basierte Daten ein häufiges Problem für Unternehmen, auch wenn die Sicherheit von Cloud-Speichern in der Regel jedem lokalen Schutz überlegen ist.

Dieser Artikel ist eine Einführung in die Cloudspeichersicherheit und die Techniken, die Cloud-Anbieter zum Schutz von Daten verwenden. Lesen Sie weiter, um mehr über die verschiedenen Aspekte der Sicherheit von Cloud-basierten Daten zu erfahren und zu erfahren, wie Sie erstklassige Anbieter von Anbietern mit unzureichendem Speicherschutz unterscheiden können.

Was ist sicherer Cloud-Speicher?

Cloud-Speicher ist ein Cloud-Computing-Dienst, der es einem Unternehmen ermöglicht, Daten in der Cloud statt vor Ort zu speichern. Dieses Modell bietet eine bequeme Möglichkeit, Dateien auf einem Drittanbieterserver zu speichern und Mitarbeitern bei Bedarf Zugriff auf Daten von jedem Gerät aus zu gewähren.

Häufige Anwendungsfälle für Cloud-Speicher sind:

- Datensicherungen.

- Primärer Dateispeicher (am häufigsten in einem Hybrid- und Multi-Cloud-Setup).

- E-Mail-Speicherung.

- Disaster Recovery as a Service (DRaaS) zur Reaktion auf unvorhergesehene Ereignisse.

- Dateiarchive.

- Test- und Entwicklungsumgebungen für DevOps-Teams, die Speicherressourcen hochfahren.

Da sich in der Cloud gespeicherte Daten nicht auf einem lokalen Server befinden, muss sich ein Unternehmen, das eine Public Cloud nutzt, teilweise auf den Anbieter verlassen, um die Daten sicher zu halten. Die gute Nachricht ist, dass das Rechenzentrum eines Top-Anbieters verschiedene Verfahren anwendet, um sicherzustellen, dass die Daten sicher bleiben. Diese Maßnahmen umfassen häufig:

- End-to-End-Datenverschlüsselung.

- Erweiterte Cybersicherheitsfunktionen.

- Sichere Authentifizierungsprotokolle und Zugriffskontrollmechanismen.

- Funktionen, die eine hohe Verfügbarkeit garantieren.

- Speichern von Daten auf Servern, die über mehrere Standorte verteilt sind.

- High-End-Sicherheit für physische Geräte und Infrastruktur.

- Erweiterte Cloud-Überwachungsfunktionen.

Wie sicher ist Cloud-Speicher?

Wenn Sie mit dem richtigen Anbieter zusammenarbeiten, ist Ihr Cloud-Speicher sicherer als jede lokale Infrastruktur. Allerdings sind nicht alle Cloud-Speicherplattformen gleich, und einige von ihnen sind weniger sicher, als der Anbieter gerne zugibt.

Der richtige Anbieter bietet viele Funktionen und Frameworks, die ein Unternehmen nicht einfach (oder billig) in einem On-Premises-Setup bereitstellen kann. Zu diesen Fähigkeiten gehören:

- Top-Tier-Redundanz: Ein Rechenzentrum auf Anbieterebene verfügt über erstklassige Ausrüstung und Softwareredundanz für Notfallwiederherstellungsszenarien.

- Robuste physische Sicherheit: Ein High-End-Rechenzentrum hält Server in einer weitaus sichereren Einrichtung als ein durchschnittlicher Serverraum im Büro. Zu den typischen Maßnahmen gehören die 24-Stunden-Überwachung der Einrichtung, Fingerabdrucksperren und bewaffnete Wachen.

- Mehrstufige Sicherheitsfunktionen: Cloud-Anbieter verlassen sich auf erstklassige hardware- und softwarebasierte Firewalls, um den Datenverkehr zu filtern, der in den Cloud-Speicher ein- und ausgeht. Auch der Einsatz eines Intrusion Detection Systems (IDS) ist eine Standardmaßnahme.

- High-End-Sicherheitstests: Cloud-Anbieter führen regelmäßig Schwachstellenanalysen und Penetrationstests durch, um sicherzustellen, dass die Speichersicherheitsniveaus den neuesten Bedrohungen entsprechen.

- Kontinuierliche Überwachung (CM): CM stellt sicher, dass das Sicherheitsteam in Echtzeit Einblick in jeden Server und Cloud-Speicher in der Einrichtung hat.

Während die Cloud-Speichersicherheit wahrscheinlich robuster ist als das, was Sie zum Schutz von On-Premises-Geräten verwenden, erhöht die Cloud die Komplexität der Art und Weise, wie Daten gespeichert werden. Ihr Team muss lernen, neue Tools zu verwenden, Sicherheitstaktiken anzupassen und neue Maßnahmen zur Gewährleistung der Datensicherheit einzurichten.

Cloud Storage-Sicherheitsherausforderungen

Die Entscheidung, Daten in die Cloud zu verschieben, ist zwar vorteilhaft, bedeutet jedoch, dass Dateien neuen Risiken ausgesetzt werden. Nachfolgend finden Sie einen Überblick über die häufigsten Risiken und Bedenken in Bezug auf die Sicherheit von Cloud-Speicher.

Betriebsrisiken

Fast alle Cloud-Sicherheitsfehler resultieren aus einem Betriebsfehler auf Seiten des Kunden. Zu den häufigsten Fehlern gehören:

- Mitarbeiter, die nicht genehmigte Cloud-Speicherdienste oder -Plattformen ohne Wissen des Sicherheits- oder IT-Teams verwenden.

- Dateien mit dem falschen Benutzer teilen.

- Versehentliches Löschen wertvoller Daten.

- Verlust eines Verschlüsselungsschlüssels aufgrund schlechter Schlüsselverwaltung.

- Verlassen auf schwache und leicht zu knackende Passwörter.

- Mitarbeiter, die nicht genehmigte und ungesicherte Geräte verwenden.

Die Verwendung nicht autorisierter Geräte ist ein besonders hohes Risiko für ein Unternehmen mit einer Bring-Your-Own-Device-Kultur (BYOD). In diesem Fall muss das Management eine strenge BYOD-Richtlinie erstellen und durchsetzen, um einen sicheren Betrieb zu gewährleisten.

Bedenken hinsichtlich der Datenverfügbarkeit

Auch auf Seiten des Dienstleisters können operationelle Risiken auftreten. Häufige Probleme sind:

- Dienstunterbrechungen aufgrund eines Serverausfalls oder des Fehlers eines Mitarbeiters.

- Eine lokale Katastrophe (Stromausfall, Feuer, Erdbeben usw.), die Hardwarefehler und Ausfallzeiten verursacht.

- Ein erfolgreicher Cyberangriff, der direkt oder über einen anderen Cloud-Benutzer auf den Anbieter abzielt.

Wenn etwas Ihren Speicheranbieter betrifft, wirkt sich das Ereignis direkt auf den Zugriff auf Ihre Daten aus. Sie müssen warten, bis der Anbieter das Problem behoben hat, und das Team hat möglicherweise keinen Zugriff auf Cloud-basierte Daten, bis das Team des Anbieters das Problem gelöst hat.

Mehr Datenexposition

Ein großer Teil der Datensicherheit besteht darin, sicherzustellen, dass niemand außerhalb des Teams auf die Daten zugreifen kann. Wenn Sie sich beim Speichern von Dateien auf einen Partner verlassen, vergrößern Sie die Angriffsfläche, über die ein böswilliger Akteur auf Ihre Daten zugreifen kann.

Selbst wenn Sie geeignete Vorkehrungen treffen, um sicherzustellen, dass niemand im Team Daten preisgibt, könnte Ihr Speicheranbieter versehentlich Ihre Dateien offenlegen und Datenlecks verursachen oder den Weg für einen kostspieligen Angriff ebnen.

Regulatorische und Compliance-Verpflichtungen

Da die Compliance-Anforderungen davon abhängen, wie und wo ein Unternehmen Daten speichert, muss Cloud-Speicher alle relevanten Anforderungen erfüllen. Diese Anforderungen können die Vorgehensweise eines Anbieters vorschreiben:

- Daten speichern und verarbeiten.

- Kontrollieren Sie den Zugriff auf Dateien.

- Segmentieren Sie den Speicher.

- Daten löschen.

- Daten sicher aufbewahren.

Neben der Erfüllung aktueller Anforderungen muss der Cloud-Service auch flexibel genug sein, damit sich ein Unternehmen an neue Anforderungen und Vorschriften anpassen kann.

Fehlkonfigurationsprobleme

Cloud-Fehlkonfiguration ist jeder Fehler oder Fehler, der Cloud-Daten einem Risiko aussetzt. Da die Endbenutzer die Sichtbarkeit und Kontrolle über Daten und Vorgänge eingeschränkt haben, sind Fehlkonfigurationen ein häufiges Problem.

Cloud-Speicher-Fehlkonfigurationen resultieren normalerweise aus:

- Unerfahrene Ingenieure.

- IT-Fehler.

- Schlechte Ressourcen- und Betriebsrichtlinien.

Eine Fehlkonfiguration kann oft zu einer Datenpanne führen, entweder durch eine Insiderbedrohung oder einen externen Akteur, der sich Zugriff auf die Cloud verschafft.

Inkonsistente Sicherheitskontrollen

Widersprüchliche und übermäßig komplexe Sicherheitskontrollen können ebenfalls Probleme verursachen. Die häufigsten Probleme treten auf, wenn die Teams des Anbieters und des Kunden inkonsistente Regeln aufstellen, die Sicherheitslücken hinterlassen, die ein Hacker ausnutzen kann.

Es gibt zwei Möglichkeiten, das Risiko widersprüchlicher Sicherheitskontrollen zu mindern:

- Entscheiden Sie sich für eine Cloud-Speicherlösung, mit der Ihr Team grundlegende Sicherheitskontrollen einrichten und verwalten kann.

- Arbeiten Sie mit einem zuverlässigen Anbieter zusammen, der bereit ist, die gesamte Verantwortung für die Sicherheit der Datenspeicherung zu übernehmen.

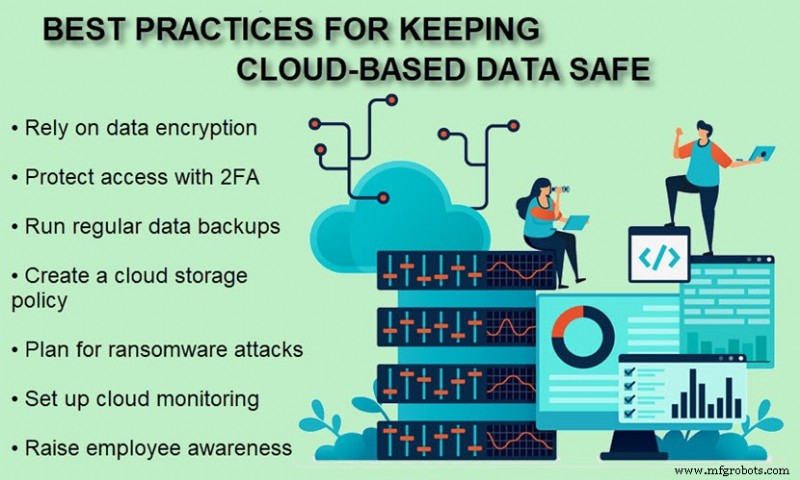

Best Practices für Cloud-Speichersicherheit

Die Sicherheit von Cloud-Speichern liegt in der gemeinsamen Verantwortung von Dienstanbieter und Verbraucher. Wenn nur eine Seite über einen starken Datenschutz verfügt, führt die mangelnde Sicherheit auf der anderen Seite zu Risiken und Angriffen. Anbieter und Verbraucher sollten die Cloud-Speichersicherheit folgendermaßen angehen:

- Der Anbieter sollte grundlegende Frameworks für seine Plattformen implementieren (Authentifizierungsprotokolle, Zugriffskontrolle, High-End-Verschlüsselung usw.).

- Kunden sollten native Frameworks durch zusätzliche Maßnahmen ergänzen, um die Sicherheit zu erhöhen und den Zugriff auf Cloud-Daten zu beschränken.

Nachfolgend finden Sie einen Überblick über die Best Practices für die Sicherheit von Cloud-Speichern, die es Anbietern und Servicenutzern ermöglichen, die Datensicherheit zu gewährleisten.

Datenverschlüsselung

Ein Cloud-Anbieter muss Cloud-Daten verschlüsseln. Wenn ein böswilliger Akteur oder ein böswilliges Programm auf eine Datei zugreift, findet der nicht autorisierte Benutzer auf diese Weise nur verschlüsselte Daten. Die einzige Möglichkeit, Daten zu entschlüsseln, ist die Verwendung eines Entschlüsselungsschlüssels.

Ein Anbieter sollte Daten sowohl im Ruhezustand als auch während der Übertragung verschlüsseln:

- Verschlüsselung im Ruhezustand schützt gespeicherte Cloud-Daten, die derzeit nicht verwendet werden (AES-256-Bit-Verschlüsselung ist die beliebteste Option).

- Verschlüsselung während der Übertragung schützt Daten, während Dateien zwischen zwei Cloud- oder Netzwerkpunkten verschoben werden (TLS/SSL-128-Bit-Verschlüsselung ist die häufigste Wahl).

Ein Unternehmen kann die Sicherheit von Cloud-Speichern mit clientseitiger Verschlüsselung erhöhen . Bei dieser Strategie erfolgt die Verschlüsselung und Entschlüsselung auf dem Gerät des Zielbenutzers. Auf dem Server des Anbieters finden keine Verschlüsselungen oder Entschlüsselungen statt, da der Anbieter keine Schlüssel aufbewahrt. Selbst wenn ein Hacker in den Server des Anbieters eindringt, erhält der Dieb Ihren Entschlüsselungsschlüssel nicht.

Zwei-Faktor-Authentifizierung (2FA)

Die Zwei-Faktor-Authentifizierung (2FA) erfordert, dass ein Benutzer während der Anmeldung zwei Informationen bereitstellt. Neben einem Benutzernamen und einem Passwort verlangt 2FA vom Mitarbeiter auch die Angabe eines zusätzlichen Berechtigungsnachweises, der sein kann:

- Ein biometrischer Scan (Gesichts- oder Fingerscans sind die häufigsten Optionen).

- Eine einmalige PIN, die an die E-Mail-Adresse oder das Telefon des Benutzers gesendet wird.

- Ein Hardware-Token (normalerweise ein USB).

Die Zwei-Faktor-Authentifizierung fügt eine zusätzliche Sicherheitsebene hinzu, die verhindert, dass ein unbefugter Akteur mit einem gestohlenen Passwort auf den Cloud-Speicher zugreift (ein häufiges Ziel von Phishing-Angriffen). Suchen Sie immer nach einem Anbieter, der die Nutzung von 2FA ermöglicht.

Datensicherungen (auf beiden Seiten)

Sowohl Sie als auch Ihr Cloud-Anbieter sollten regelmäßige Backups erstellen:

- Der Anbieter sollte regelmäßige Cloud-Datensicherungen erstellen und Dateien auf mehrere Rechenzentren verteilen. Wenn einer der Server offline geht, erleidet der Client keine Ausfallzeit.

- Sie sollten Ihre sensibelsten (oder alle) Cloud-basierten Dateien auf einer lokalen Festplatte sichern. Halten Sie diese Sicherungen unveränderlich und aktualisieren Sie sie regelmäßig, um Datenverluste in jedem Szenario zu vermeiden.

Entwickeln Sie eine Cloud-Speicherrichtlinie

Eine Cloud-Speicherrichtlinie stellt sicher, dass Ihre Mitarbeiter den Ansatz des Unternehmens zum Speichern und Verwalten von Daten in der Cloud verstehen. Dieses Dokument sollte mit den aktuellen Anforderungen Ihres Unternehmens und den vom Team verwendeten Cloud-Diensten weiterentwickelt werden. Eine Richtlinie sollte Folgendes bereitstellen:

- Ein klarer Überblick über alle cloudbezogenen Geschäftsziele.

- Richtlinien dafür, wann und wie Mitarbeiter Cloud-Speicher verwenden sollten.

- Eine Liste bewährter Vorgehensweisen bei der Arbeit mit Cloud-Daten.

- Anweisungen, welche Daten in welchen Cloud-Speicher gehen sollen.

- Eine Übersicht über alle Compliance- und Regulierungsverantwortlichkeiten.

- Alle Konfigurationsstandards.

Wenn Sie sich auf eine hybride Cloud-Architektur verlassen, sollte Ihre Richtlinie auch Praktiken für den Zugriff, die Verwaltung, die Integration und die Steuerung der Cloud-Nutzung in Ihrer einzigartigen hybriden Umgebung abdecken.

Ransomware-Schutz

Ein Ransomware-Angriff ermöglicht es einem Hacker, Ihre Daten zu verschlüsseln und ein Lösegeld im Austausch für den Entschlüsselungsschlüssel zu verlangen. Weigert sich das Opfer, der Forderung nachzukommen, löscht der Kriminelle den Schlüssel und macht damit Zieldaten unbrauchbar.

Diese Art von Cyberangriff kann verheerend für Ihre Finanzen und Ihren Ruf sein, daher sollten Sie immer mit einem Cloud-Anbieter zusammenarbeiten, der High-End-Ransomware-Schutz bietet.

Cloud-Speicherüberwachung

Kontinuierliche Änderungs-, Zugriffs- und Aktivitätsüberwachung helfen dabei, potenzielle Bedrohungen für Cloud-Speicher zu identifizieren und zu entfernen. Die meisten Speicherdienste umfassen eine robuste Cloud-Überwachung mit Warnungen für:

- Neue Anmeldungen.

- Kontoaktivität.

- Datenfreigaben.

- Löschen von Dateien.

- Ungewöhnliche und verdächtige Aktivität.

Zusätzlich zu den Warnungen des Anbieterteams können Sie auch Ihr eigenes Cloud-Überwachungstool bereitstellen. Ein zusätzliches Tool stellt sicher, dass Sie einen proaktiven Ansatz für die Sicherheit von Cloud-Speichern verfolgen und dass Ihr Team Bedrohungen erkennen kann, die von Ihrer Seite aus auftreten.

Schulen Sie Mitarbeiter über Cloud-Speichersicherheit

Die Schulung von Mitarbeitern über die Sicherheit von Cloud-Speicher trägt wesentlich zum Schutz von Dateien in der Cloud bei. Organisieren Sie Schulungen, die Mitarbeiter mit allen wichtigen Aspekten Ihrer Cloud-Speicherrichtlinie vertraut machen, darunter:

- Welche Daten sie in der Cloud speichern sollten und welche Dateien lokal bleiben sollten.

- Sichere Datenaustauschpraktiken.

- Genehmigte Cloud-Speicher-Tools und -Plattformen.

- Die Risiken, die durch das Teilen und Speichern von Daten in der Cloud entstehen.

- Relevante Konfigurationsstandards.

- Interne und externe Zugriffsregeln.

Die Zukunft des sicheren Cloud-Speichers

Cloud-Speicher ist bereits erheblich sicherer als ein durchschnittlicher On-Prem-Server, und Prognosen deuten darauf hin, dass dieser Sicherheitsunterschied noch größer wird. Hier sind einige bemerkenswerte Trends, die Sie in naher Zukunft von der Cloud-Speichersicherheit erwarten können:

- KI-Tools: Anbieter wenden sich allmählich der KI zu, um Cloud-Daten zu schützen. Ein KI-gestütztes Tool kann die Mitarbeiter entlasten und die ersten Stufen der Sicherheitsanalyse überwachen.

- Die Zunahme des Multi-Cloud-Speichers: Das Speichern von zweiten Datenkopien in alternativen Clouds wird immer beliebter, da Anbieter nach Möglichkeiten suchen, die Bedrohung durch Ransomware zu mindern und die Notfallwiederherstellung in der Cloud zu verbessern.

- Bessere Leistung: Neben den Sicherheitsverbesserungen werden Cloud-Speicherlösungen auch skalierbarer und flexibler, um mit On-Premises-Setups konkurrieren zu können.

- Niedrigere Preise: Cloud-Anbieter werden sich zunehmend darauf konzentrieren, die Kosten zu senken, um Cloud-Speicher wettbewerbsfähiger zu machen. Die wahrscheinlich erste Änderung wird die Abschaffung der hohen Ausgangsgebühren sein.

- Der Schritt zum Rand: Wir werden sehen, dass mehr Cloud-Konsumenten ihren Cloud-Speicher an den Rand des Netzwerks verlagern. Edge-Computing ermöglicht es Kunden, Prozesse näher am Kundenstamm einzurichten und auszuführen.

- Vertrauliche Datenverarbeitung: Immer mehr Anbieter werden damit beginnen, Confidential Computing einzusetzen, um die Sicherheit von Cloud-Speichern noch robuster zu machen. Diese Funktion erweitert die Verschlüsselung im Ruhezustand und während der Übertragung um zusätzliche In-Use-Verschlüsselung, die die Daten während des Betriebs schützt.

Der richtige Dienstanbieter ist entscheidend für die Cloud-Speichersicherheit

Sie sollten jetzt in der Lage sein, sichere Cloud-Speicherplattformen von denen zu unterscheiden, denen es an angemessenem Schutz mangelt. Wenn Sie sich für einen Anbieter entscheiden, der die meisten (oder idealerweise alle) der oben genannten Funktionen bietet, können Sie die Vorteile des Cloud-Computing nutzen, ohne Ihren täglichen Betrieb unnötig zu gefährden.

Cloud Computing

- Wie man Multicloud umarmt

- So werden Sie ein Cloud-Computing-Experte

- Cloud-Sicherheit ist die Zukunft der Cybersicherheit

- Wie man ein Cloud-Sicherheitsingenieur wird

- Welcher Cloud-Speicher bietet die beste Sicherheit im Jahr 2020?

- Google Cloud-Update; Wie sich Google entwickelt

- Wie verändert Cloud Computing das Management?

- Wie sichert man die Cloud-Technologie?

- So arbeiten Sie effektiv in der Azure Cloud

- Verwaltung von Cloud-Sicherheitsrisiken