Warum Sie zu Connext DDS Secure wechseln sollten

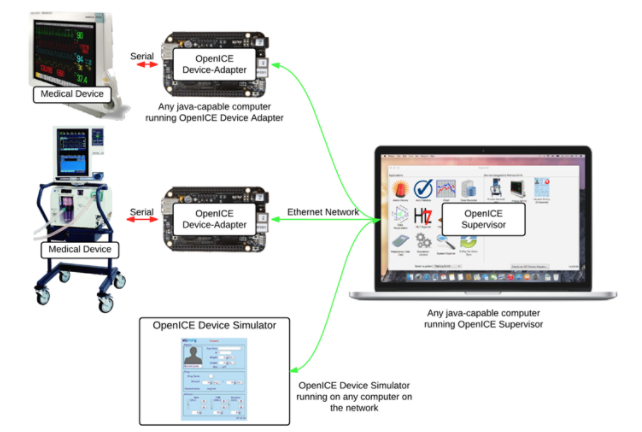

hrer Aktivitäten zur Automatisierung klinischer Arbeitsabläufe. Aus einer übergeordneten Perspektive besteht die Idee hinter ICE darin, medizinische Geräte, die dem ICE-Standard entsprechen, entweder nativ oder mithilfe eines Aftermarket-Adapters, unabhängig vom Hersteller mit anderen ICE-konformen Geräten zu interagieren. Bei richtiger Anwendung verspricht dieser Ansatz dramatische Verbesserungen der Patientensicherheit. Bekannte Beispiele umfassen die Verlegung von Patienten vom Operationssaal (OR) auf die Intensivstation (ICU) oder die Reduzierung von Fehlalarmen in patientengesteuerten Analgesie-(PCA)-Systemen. In diesen beiden Beispielen reduziert die herstellerübergreifende Kommunikation zwischen Geräten die vermeidbaren medizinischen Fehler erheblich. OpenICE ist eine Open-Source-Referenzimplementierung der ICE-Plattform, die DDS als zugrunde liegenden Konnektivitätsmechanismus verwendet.

OpenICE – Von MD PnP Lab entwickelt, ermöglicht es die Konnektivität zwischen verschiedenen Arten von medizinischen Geräten.

Ohne den Einsatz expliziter Sicherheitsmaßnahmen ist eine medizinische IIoT-Plattform wie ICE anfällig für Sicherheitsangriffe, die die Sicherheit und Privatsphäre der Patienten gefährden könnten. Ein Beispiel für einen Angriff ist im folgenden Video zu sehen, bei dem der Angreifer als Man-in-the-Middle agiert. Sie maskiert Messwerte von einem echten Oximetergerät und fabriziert falsche Oximetermesswerte mit der böswilligen Absicht, den potenziell kritischen Zustand des Patienten vor der Pflegestation zu verbergen.

Ist die Sicherheit auf Transportebene ausreichend, um die Konnektivität in ICE zu schützen?

Wie in einem detaillierteren Angriffsszenario in diesem Dokument beschrieben, kann ein kompromittiertes Insider-Gerät, auch wenn die gesamte Kommunikation mit Sicherheit auf Transportebene (z oder nicht veröffentlichen kann ohne granulare Zugriffskontrolle nicht durchgesetzt werden. DDS Security ermöglicht eine feingranulare Zugriffskontrolle pro Gerät, wodurch die Auswirkungen dieser bedeutenden Art von Insiderangriffen weitgehend abgeschwächt werden.

Darüber hinaus ist die Möglichkeit der Feinabstimmung von Sicherheitsmaßnahmen basierend auf dem Risiko besonders wichtig für ressourcenbeschränkte Geräte oder große ICE- oder medizinische IoT-Systeme mit bandbreiten- oder verzögerungsempfindlichen Anwendungen. Darüber hinaus sollte eine solche Feinabstimmung idealerweise mit minimalen, wenn überhaupt, Änderungen an der Codebasis erfolgen, da der Code möglicherweise nicht für eine Änderung zur Verfügung steht oder zu kostspielig für die Änderung ist. Wie oben erwähnt, ist die fehlende Multicast-Unterstützung, die sich für eine effiziente und skalierbare Erkennung und den Informationsaustausch als äußerst nützlich erwiesen hat, eine weitere Ergänzung zu diesen Mängeln.

Das soll natürlich nicht heißen, dass auf TLS/DTLS-basierte Lösungen gar nicht verzichtet werden sollte. RTI hat bereits Kunden, die unsere maßgeschneiderten TLS- oder DTLS-Transporte mit DDS nutzen, weil sie für ihre spezifischen Anwendungsfälle besser geeignet sind. Wir bei RTI helfen Ihnen gerne dabei, eine fundierte Entscheidung über solche Entscheidungen basierend auf Risiko- und Leistungsanforderungen während unseres Architekturstudiums zu treffen.

Schlussfolgerung und Referenzen

Wir empfehlen dringend, RTI Connext DDS Secure und den darauf basierenden Standard OMG DDS Security in Betracht zu ziehen, insbesondere wenn Sie Anwendungen für kritische Infrastrukturen entwickeln. Sie können die folgenden Referenzen nützlich finden:

[1] Die OMG DDS-Sicherheitsspezifikation finden Sie hier.[2] Die neueste Version der Industrial Internet Reference Architecture (IIRA) finden Sie hier.[3] Das Industrial Internet Connectivity Framework (IICF) finden Sie hier.[4] Das Industrial Internet Security Framework (IISF) finden Sie hier.[5] Informationen zum Schutz von Integrated Clinical Environments (ICE) finden Sie in diesem Papier.Internet der Dinge-Technologie

- Warum Sie aufhören sollten, Ihre Roboter zu programmieren

- Warum die Sicherheit der industriellen Automatisierung ein neuer Fokus sein sollte

- Warum Sie gebrauchten CNC-Maschinen vertrauen sollten

- Warum Cloud? Drei Vorteile, die Sie berücksichtigen sollten

- Warum Sie sich für generalüberholte Industrieanlagen entscheiden sollten

- 3 Gründe, warum Sie Ihre Industrieausrüstung aufrüsten sollten

- 10 Gründe, warum Sie sich für Biz4Intellia entscheiden sollten – eine End-to-End-IoT-Plattform

- Warum Sie eine Netzdrossel verwenden sollten

- Warum Sie eine Karriere im Maschinen- und Anlagenbau in Betracht ziehen sollten

- Warum sollten Sie eine Remote Expert-Lösung verwenden?