Ein Überblick über RFID-basierte Bibliotheksverwaltungssysteme

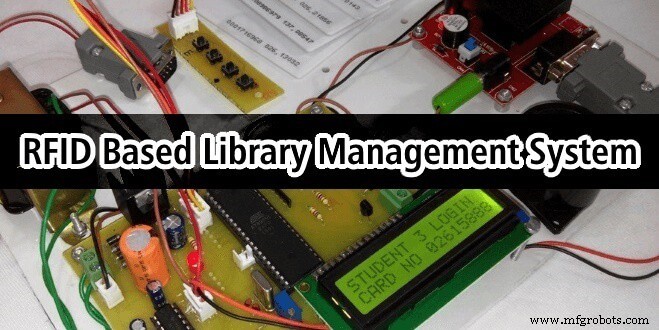

Dokumentation eines RFID-basierten Bibliotheksverwaltungssystems

Einführung in RFID

RFID steht für Radio Frequency Identification , ein auf RF-Technologie basierendes Identifikationssystem, das es ermöglicht, Objekte anhand der daran angebrachten Tags zu identifizieren, unabhängig davon, ob sie sich in der Sichtlinie des Lesegeräts befinden oder nicht.

RFID-Systemkomponenten

Es gibt zwei grundlegende Komponenten in einem RFID-System, abgesehen von der Steuersystemeinheit, wie unten angegeben

RFID-Tags:

Abbildung 1:RFID-Tag

Ein RFID-Tag besteht aus einem Silizium-Mikrochip, der an einer kleinen Antenne befestigt und beide auf einem Substrat montiert sind, das in verschiedenen Materialien wie Kunststoff oder Glasschleier eingekapselt ist. Der Tag besteht auf seiner Rückseite aus einem Kleber, der eine einfache Befestigung an Gegenständen ermöglicht.

RFID-Lesegerät:

Abbildung 2:RFID-Lesegerät

Abbildung 2:RFID-Lesegerät

Ein RFID-Lesegerät ist ein netzwerkbetriebenes Gerät, das als Schnittstelle zwischen dem RFID-Tag und der Systemsoftware fungiert, die Daten vom Tag verwendet. Es besteht aus einem RF-Transceiver-Modul zusammen mit Antennen zum Senden und Empfangen von Informationen. Es fragt RFID-Tags grundsätzlich unabhängig von der Entfernung ab.

- Lesen Sie auch: Was ist die ZigBee-Technologie und wie funktioniert sie?

Arten von RFID-Systemen

Es gibt zwei Arten von RFID-Systemen

1. Aktive RFID-Systeme:Diese Systeme bestehen aus RFID-Tags mit eigener Stromquelle (externe Stromversorgung oder Batterie) und können für Anwendungen ohne Sichtverbindung wie die Verfolgung von fahrenden Fahrzeugen verwendet werden.

Abbildung 3:Aktives RFID vs. passives RFID-System

2. Passives RFID-System:Diese werden für Sichtlinienanwendungen mit kurzer Reichweite verwendet, bei denen die RFID-Tags durch Energieübertragung von der Lesegerätantenne zur Tag-Antenne mit Strom versorgt werden.

Idee zu einem RFID-basierten Bibliothekssystem

Hier präsentiere ich eine kurze Vorstellung davon, wie ein RFID-basiertes Bibliothekssystem funktionieren würde. Herkömmliche Verfahren in Bibliotheken umfassen die manuelle Handhabung von Funktionen wie das Aufbewahren von Aufzeichnungen über die Bücher (oder Zeitschriften, Journale usw.), die am Ort gelesen oder dem Leser für einen festgelegten Zeitraum gegeben werden, das Überprüfen der Mitgliedschaftsauthentizität bestehender Leser, das Erstellen neuer Mitgliedschaften usw.

Diese Funktionen werden normalerweise von einer Person ausgeführt, die manuell neue Daten eingibt oder vorhandene Daten in der Software ändert, was sowohl mühsam als auch zeitaufwändig ist. Daher wäre ein bequemeres Verfahren ein System, bei dem eine automatische Handhabung all dieser Operationen erfolgreich wäre. Eine der praktikablen Methoden ist die Verwendung des Radiofrequenz-Identifikationssystems.

Dies würde erfordern, dass jedes Mitglied eine RFID-Karte besitzt, deren Chip die Kontaktdaten der Person, einen eindeutigen Identifikationscode und Details des Buches (oder der Zeitschrift, Zeitschriften usw.) enthält Besitz dieses Mitglieds. Für jeden neuen Eintrag würde das System die Schaffung einer Mitgliedschaft erfordern, die es der Person dann ermöglichen würde, die Bibliothekseinrichtungen zu nutzen.

Der Identifikationscode der Person würde ihr auch die Berechtigung geben, die Räumlichkeiten der Bibliothek zu betreten. Jedes Element (gelesene Bücher, Zeitschriften, Zeitschriften usw.) in der Bibliothek würde auch ein RFID-Tag mit einem darin eingebetteten eindeutigen Code enthalten. Jedes Regal der Bibliothek würde aus einem kleinen eingebetteten System bestehen, das aus einem RFID-Lesegerät besteht , ein Mikrocontroller, z. B. 8051 und ein Kommunikationsgerät, z. B. Max – 232 die die TTL/CMOS-Logik durch die serielle Kommunikation des Mikrocontrollers mit den Personal Computern in RS232-Logikpegel umwandeln.

Daten sowohl vom RFID-Tag der Person als auch vom Buch würden vom RFID-Lesegerät gescannt, das wiederum mit dem Mikrocontroller kommuniziert. Der Mikrocontroller verarbeitet die erfassten Daten und sendet dann die Ausgabedaten an den Hauptcomputer zum Speichern von Informationen in der Datenbank.

Funktions- und Blockdiagramme eines RFID-basierten Bibliotheksverwaltungssystems

Dieses System würde aus drei Abschnitten bestehen – dem Hauptdatenbankabschnitt, dem individuellen Gestellabschnitt und dem Eingangsabschnitt. Der erste Abschnitt ist das kleine eingebettete System, das an jedem Regal der Bibliothek installiert ist, der zweite besteht aus dem Personal Computer, der aus der Hauptdatenbank besteht.

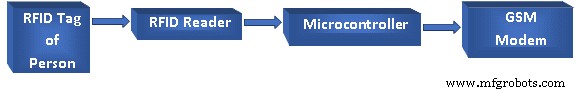

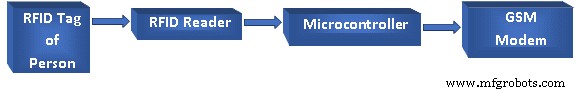

Unten sehen Sie das Blockdiagramm des Eingangsbereichs

Zunächst müsste das Mitglied seine/ihre RFID-Karte mit dem Lesegerät/Scanner scannen. Die Informationen vom Scanner erhält der Mikrocontroller, der mit einem LCD-Display verbunden ist. Der Mikrocontroller sendet dann den Identifikationscode des Mitglieds zur Überprüfung über GSM-Kommunikation an den Hauptdatenbankabschnitt.

Zunächst müsste das Mitglied seine/ihre RFID-Karte mit dem Lesegerät/Scanner scannen. Die Informationen vom Scanner erhält der Mikrocontroller, der mit einem LCD-Display verbunden ist. Der Mikrocontroller sendet dann den Identifikationscode des Mitglieds zur Überprüfung über GSM-Kommunikation an den Hauptdatenbankabschnitt.

Nach der Überprüfung steuert der Mikrocontroller den Eingabemotor, um die Tür zu öffnen, und zeigt gleichzeitig Anweisungen für die Person an, den gesuchten Buch- oder Themennamen einzugeben. Wenn die Person die Buchdetails (Name oder Titelname) eingibt, sendet der Mikrocontroller Informationen an den Hauptdatenbankabschnitt. Wenn ein Buch verfügbar ist, wird die erforderliche Regalnummer auf dem LCD angezeigt. Falls nicht verfügbar, wird eine ähnliche Meldung angezeigt.

Unten finden Sie das Blockdiagramm der einzelnen Rack-Abschnitte

Jedes Rack würde aus einem einzelnen eingebetteten System bestehen, das aus einem Mikrocontroller, einem Lesegerät und einem Kommunikationssystem besteht. Wenn die Person das gewünschte Buch auf das Lesegerät scannt, liest es die auf dem RFID-Tag des Buchs vorhandenen Informationen und überträgt Informationen an den Mikrocontroller. Der Mikrocontroller würde dann wieder Anweisungen an den Benutzer geben, um die folgenden Auswahlen zu treffen:–

Jedes Rack würde aus einem einzelnen eingebetteten System bestehen, das aus einem Mikrocontroller, einem Lesegerät und einem Kommunikationssystem besteht. Wenn die Person das gewünschte Buch auf das Lesegerät scannt, liest es die auf dem RFID-Tag des Buchs vorhandenen Informationen und überträgt Informationen an den Mikrocontroller. Der Mikrocontroller würde dann wieder Anweisungen an den Benutzer geben, um die folgenden Auswahlen zu treffen:–

- Zwischenlesen

- Ausgabe des Buches

- Rückgabe des Buches

- Neuauflage des Buches

Wenn das Mitglied Option „a“ wählt, kann er/sie das Buch bei sich behalten, wenn er sich in der Bibliothek befindet. Wenn er jedoch versehentlich oder absichtlich versucht, zusammen mit dem Buch zu gehen, wird eine vom System generierte Warn-SMS an seine Nummer gesendet, zusammen mit der Blockierung seines Ausgangs.

Wenn das Mitglied die Option „b“ wählt, überprüft der Mikrocontroller zuerst, ob das Mitglied das Limit für die Anzahl der ausgegebenen Bücher erreicht hat. Wenn „Ja“, würde es dem Mitglied Anweisungen geben, Option „c“ zu wählen. Andernfalls würde es den Code des Mitglieds zusammen mit dem Code des Buchs an den Hauptdatenbankabschnitt senden, um die Details des Buchs zur Datenbank des Mitglieds hinzuzufügen.

Wenn das Mitglied Option „c“ wählt, würde der Mikrocontroller das Mitglied fragen, ob es das Buch zurückgeben oder Option „d“ wählen möchte. Wenn „Ja“, würde das System die Details des Buches aus der Datenbank des Mitglieds löschen. Wenn Option „d“ gewählt wird, wird die Datenbank des Mitglieds mit den Buchdetails zusammen mit dem neuen zugewiesenen Zeitraum erneut aktualisiert.

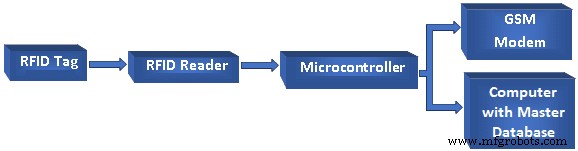

Unten finden Sie ein Blockdiagramm des Hauptdatenbankabschnitts

Sobald der Mikrocontroller im Eingangsabschnitt Mitgliedsinformationen an den Mikrocontroller dieses Abschnitts sendet, überprüft er die Mitgliedsdetails von die Stammdatenbank innerhalb des Personal Computers und sendet das entsprechende Ergebnis.

Sobald der Mikrocontroller im Eingangsabschnitt Mitgliedsinformationen an den Mikrocontroller dieses Abschnitts sendet, überprüft er die Mitgliedsdetails von die Stammdatenbank innerhalb des Personal Computers und sendet das entsprechende Ergebnis.

Die Hauptdatenbank besteht aus Unterdatenbanken für jedes Mitglied. Abhängig von der gewählten Option (von den vier im obigen Abschnitt erwähnten Optionen) würde der Mikrocontroller die Details des Buches zu seiner Datenbank (der Datenbank des Mitglieds) hinzufügen oder löschen. Abgesehen davon würde der Mikrocontroller auch jede Person im Auge behalten, die den Ort betritt und verlässt.

Wenn beispielsweise eine Person das Buch vorübergehend liest und dann versucht, die Bibliothek mit dem Buch zu verlassen, sendet der Mikrocontroller eine SMS an die Person, damit sie das Buch zurückbehält an seine Stelle und sendet gleichzeitig Anweisungen an den Mikrocontroller am Eingangsbereich, um die Türöffnung zu steuern.

Anwendungen, Vor- und Nachteile eines RFID-basierten Bibliotheksverwaltungssystems

Vorteile

- Es wäre ein hochsicheres und authentifiziertes System.

- Der Zeitaufwand würde sich verringern, da das System vollautomatisch ist.

- Es wäre ein einfaches und bequemes System.

Nachteile

- Mit zunehmender Anzahl von Racks wäre es schwierig, die Kosten für die Installation eines eingebetteten Systems in jedem Rack zu tragen.

- Da dieses System vollständig automatisch ist und keine menschliche Kontrolle erfordert, kann es gelegentlich zu Softwarefehlern kommen.

Sie können auch lesen:

- Internet der Dinge (IOT) und seine Anwendungen in der Elektroenergieindustrie

- So entwerfen Sie eine Leiterplatte (Schritt für Schritt und Bildansichten)

- Elektronisches Projekt für Klatschschalterschaltung mit 555-Timer

Industrietechnik

- Der vollständige Überblick über aktive RFID

- Single Point of Failure | Ein einfacher Überblick

- Dual-Purpose-IoT-Waldverwaltungssystem

- Wie IoT Flottenmanagementsysteme unterstützt?

- 5 Tipps zur Auswahl des richtigen Auftragsverwaltungssystems

- RFID-basierter Drehpositionssensor

- Vorteile eines guten Bestandsverwaltungssystems

- Die 5 wichtigsten Gründe für die Investition in ein Supply Chain Management System

- UID-Übersichtsserie – Teil III – Die Zukunft der UID

- UID-Übersichtsserie – Teil I – UID-Geschichte