Was ist Cloud-Monitoring? Vorteile und Best Practices

Cloud-Monitoring ist eine Suite von Tools und Prozessen, die Cloud-Computing-Ressourcen für einen optimalen Workflow überprüft und überwacht.

Manuelle oder automatisierte Überwachungs- und Verwaltungstechniken stellen die Verfügbarkeit und Leistung von Websites, Servern, Anwendungen und anderer Cloud-Infrastruktur sicher. Kontinuierliche Bewertung von Ressourcenniveaus, Server-Antwortzeiten, Geschwindigkeit, Verfügbarkeit und Vorhersage potenzieller Schwachstellen für zukünftige Probleme, bevor sie auftreten.

Cloud-Monitoring-Strategie als Erweiterung der Infrastruktur

Webserver und Netzwerke sind immer komplizierter geworden. Unternehmen benötigten eine bessere Möglichkeit, ihre Ressourcen zu überwachen.

Cloud-Überwachungstools wurden entwickelt, um Dinge wie Festplattennutzung, Switch- und Router-Effizienz sowie Prozessor-/RAM-Leistung im Auge zu behalten. Diese sind alle ausgezeichnet, und Schwachstellen. Viele dieser Verwaltungstools erfüllen jedoch nicht die Anforderungen für Cloud Computing.

Ein weiteres ähnliches Toolset, das häufig von Netzwerkadministratoren verwendet wird, ist das Konfigurationsmanagement. Dazu gehören Benutzerkontrollen wie Gruppenrichtlinien und Sicherheitsprotokolle wie Firewalls und/oder Zwei-Faktor-Authentifizierung. Diese funktionieren auf der Grundlage eines vorkonfigurierten Systems, das auf erwarteter Nutzung und Bedrohungen basiert. Wenn jedoch ein Problem auftritt, können diese langsam reagieren. Das Problem muss zuerst erkannt, die Richtlinie angepasst und dann die Änderung implementiert werden. Eine verzögerte Reaktionszeit bei der manuellen Protokollierung und Überprüfung kann diesen Prozess noch weiter verlangsamen.

Ein Cloud-Monitor nutzt die Vorteile der Virtualisierung, um viele dieser Herausforderungen zu bewältigen. Die meisten Cloud-Funktionen laufen als Software in konstruierten virtuellen Umgebungen. Aus diesem Grund können Überwachungs- und Verwaltungsanwendungen in die Struktur dieser Umgebung integriert werden. einschließlich Verwaltung und Sicherheit der Ressourcen-Cloud.

Die Struktur von Cloud-Überwachungslösungen

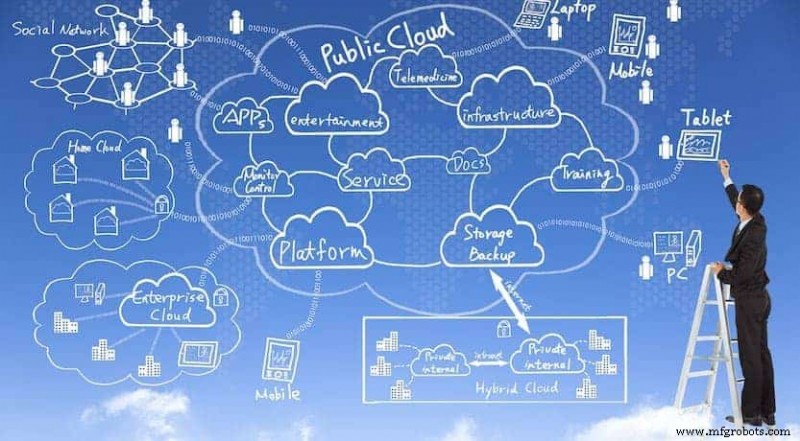

Betrachten Sie das wachsende Angebot an SaaS-Diensten wie Software, Plattform und Infrastruktur. Jeder dieser Dienste läuft in einem virtuellen Serverraum in der Cloud. Zum Beispiel; Security as a Service befindet sich in einem gehosteten Cloud-Bereich in einem Rechenzentrum. Benutzer verbinden sich remote über das Internet. Bei Cloud-Plattformdiensten wird ein vollständiger virtueller Server in der Cloud erstellt. Ein virtueller Server kann sich über mehrere reale Server und Festplatten erstrecken, aber er kann Hunderte von einzelnen virtuellen Computern hosten, mit denen sich Benutzer verbinden können.

Da sich diese Dienste in einer sicheren Umgebung befinden, gibt es eine Isolationsschicht zwischen der Überwachung in der realen Welt und der Cloud-basierten Überwachung.

So wie eine Netzwerküberwachungsanwendung in einem Local Area Network (LAN) installiert werden kann, um den Netzwerkverkehr zu überwachen, kann Überwachungssoftware in der Cloud-Umgebung bereitgestellt werden. Anstatt Festplatten oder Netzwerk-Switches zu untersuchen, verfolgen Überwachungs-Apps in der Cloud Ressourcen über mehrere Geräte und Standorte hinweg.

Ein wichtiges Merkmal der Überwachung von Cloud-Servern ist, dass sie mehr Zugriffs- und Berichtsmöglichkeiten bietet als herkömmliche Infrastrukturüberwachungen.

Arten der Cloud-basierten Überwachung von Servern und ihre Vorteile

Website : Eine Website ist eine Reihe von Dateien, die auf einem Computer gespeichert sind, der diese Dateien wiederum über ein Netzwerk an andere Computer sendet.

Der Host kann ein lokaler Computer in Ihrem Netzwerk sein oder remote von einem Cloud-Diensteanbieter gehostet werden. Zu den wesentlichen Metriken für die Website-Überwachung gehören Traffic, Verfügbarkeit und Ressourcennutzung. Weitere Parameter für die Verwaltung einer Website als Geschäftswert sind die Benutzererfahrung, die Suchverfügbarkeit und die Zeit auf der Seite. Es gibt mehrere Möglichkeiten, wie diese Überwachung implementiert und umgesetzt werden kann. Eine Überwachungslösung, die Besucher verfolgt, könnte darauf hindeuten, dass die Metrik „Zeit auf der Seite“ niedrig ist, was darauf hindeutet, dass nützlichere Inhalte benötigt werden. Ein plötzlicher Anstieg des Datenverkehrs könnte einen Cyberangriff bedeuten. Die Verfügbarkeit dieser Daten in Echtzeit hilft einem Unternehmen, seine Strategie anzupassen, um die Kundenbedürfnisse besser zu erfüllen.

Eine virtuelle Maschine ist eine Simulation eines Computers innerhalb eines Computers. Dies wird häufig in Infrastructure as a Service (IaaS) skaliert, wo ein virtueller Server mehrere virtuelle Desktops hostet, mit denen Benutzer eine Verbindung herstellen können. Eine Überwachungsanwendung kann Benutzer und Datenverkehr sowie die Infrastruktur und den Status jeder Maschine verfolgen. Dies bietet die Vorteile der herkömmlichen Überwachung der IT-Infrastruktur mit den zusätzlichen Vorteilen zusätzlicher Cloud-Überwachungslösungen. Aus Managementsicht kann die Verfolgung der Mitarbeiterproduktivität und Ressourcenzuteilung wichtige Kennzahlen für virtuelle Maschinen sein.

Datenbanküberwachung: Viele Cloud-Anwendungen stützen sich auf Datenbanken, wie z. B. die beliebte SQL-Server-Datenbank. Zusätzlich zu den vorherigen Vorteilen kann ein Datenbankmonitor auch Abfragen und die Datenintegrität verfolgen. Es kann auch hilfreich sein, Verbindungen zur Datenbank zu überwachen, um Nutzungsdaten in Echtzeit anzuzeigen. Das Verfolgen von Datenbankzugriffsanfragen kann auch zur Verbesserung der Sicherheit beitragen. Beispielsweise können die Ressourcennutzung und Reaktionsfähigkeit zeigen, ob ein Bedarf an verbesserter Ausrüstung besteht. Selbst ein einfacher Betriebszeitdetektor kann nützlich sein, wenn Ihre Datenbank in der Vergangenheit instabil war. Den genauen Zeitpunkt zu kennen, in dem eine Datenbank ausfällt, kann die Antwortzeit für die Auflösung verbessern.

Virtuelles Netzwerk: Diese Technologie erstellt Softwareversionen von Netzwerktechnologien wie Routern, Firewalls und Load Balancern. Da sie mit Software entwickelt wurden, können integrierte Tools zur Überwachung Ihnen eine Fülle von Daten über ihren Betrieb liefern. Wenn beispielsweise ein virtueller Router ständig mit Datenverkehr überlastet ist, kann das Netzwerk angepasst werden, um dies auszugleichen. Anstatt Hardware auszutauschen, passt sich die Virtualisierungsinfrastruktur einfach an, um den Datenfluss zu optimieren. Außerdem analysieren Überwachungstools das Benutzerverhalten, um Eindringversuche oder Ineffizienzen zu erkennen und zu beheben.

Cloud-Speicher: Sicherer Cloud-Speicher kombiniert mehrere Speichergeräte zu einem einzigen virtuellen Speicherplatz.

Die Cloud-Computing-Überwachung verfolgt mehrere Analysen gleichzeitig. Darüber hinaus wird Cloud-Speicher häufig zum Hosten von SaaS- und IaaS-Lösungen verwendet. In diesen Anwendungen kann es so konfiguriert werden, dass es Leistungsmetriken, Prozesse, Benutzer, Datenbanken und verfügbaren Speicher verfolgt. Diese Daten werden verwendet, um sich auf Funktionen zu konzentrieren, die Benutzer hilfreich finden, oder um Fehler zu beheben, die die Funktionalität stören.

Best Practices für die Überwachung

Entscheiden Sie, welche Messwerte am wichtigsten sind. Es gibt viele anpassbare Cloud-Überwachungslösungen. Führen Sie eine Bestandsaufnahme der von Ihnen verwendeten Assets durch. Legen Sie dann die Daten fest, die Sie sammeln möchten. Dies hilft, fundierte Entscheidungen darüber zu treffen, welche Cloud-Überwachungssoftware am besten zu Ihren Anforderungen passt. Es verschafft Ihnen auch einen Vorteil, wenn Sie zur Umsetzung eines Überwachungsplans übergehen. Ein Anwendungsentwickler möchte beispielsweise wissen, welche Funktionen am häufigsten oder am wenigsten verwendet werden. Während sie aktualisieren, können sie Funktionen, die nicht beliebt sind, zugunsten von Funktionen verwerfen, die es sind. Oder sie können die Überwachung der Anwendungsleistung verwenden, um sicherzustellen, dass sie eine gute Benutzererfahrung haben.

Automatisieren Sie die Überwachung. Ein überzeugendes Feature ist das Scripting. Überwachung und Berichterstellung können per Skript automatisch ausgeführt werden. Da Cloud-Funktionen virtuell sind, ist es einfach, Softwareüberwachung in die Struktur der Cloud-Anwendung zu implementieren. Sogar Protokollierung und Red-Flag-Ereignisse können automatisiert werden, um eine Benachrichtigung zu senden, wenn Probleme erkannt werden. Beispielsweise kann eine E-Mail-Benachrichtigung gesendet werden, wenn ein unbefugter Zugriff erkannt wird oder wenn die Ressourcennutzung einen Schwellenwert überschreitet.

Denken Sie an die Sicherheit von Cloud-basierten Anwendungen. Viele Benutzer glauben, dass ihre Daten auf einem Remote-Cloud-Server weniger sicher sind als auf einem lokalen Gerät. Rechenzentren stellen zwar ein verlockendes Ziel für Hacker dar, verfügen aber auch über bessere Ressourcen. Moderne Rechenzentren investieren in erstklassige Sicherheitstechnologie und Personal. Dies bietet einen erheblichen Vorteil gegenüber Endbenutzern. Trotzdem ist es für Cloud-Benutzer immer noch wichtig, auf die Cloud-Sicherheit zu achten.

Während Rechenzentren Schutz für die Hardware und Infrastruktur bieten, ist es wichtig, gute Sicherheitsgewohnheiten der Endbenutzer zu verfolgen. Richtige Datensicherheitsprotokolle wie Zwei-Faktor-Authentifizierung und starke Firewalls sind ein guter Anfang. Die Überwachung kann diese erste Verteidigungslinie ergänzen, indem die Nutzung innerhalb des virtuellen Raums verfolgt wird. Dies hilft, Schwachstellen zu erkennen, indem Gewohnheiten gemeldet werden, die Sicherheitslücken schaffen könnten. Es hilft auch, ungewöhnliche Verhaltensmuster zu erkennen, die Datenschutzverletzungen erkennen und beheben können.

Abschließende Gedanken:Cloudbasierte Überwachung

Aufgrund der virtuellen Natur der Cloud-Computing-Verwaltung ist bereits eine Infrastruktur für Cloud-Überwachungsanwendungen vorhanden. Für eine angemessene Vorabinvestition von Zeit und Geld können Überwachungsanwendungen eine Fülle von verwertbaren Daten liefern. Diese Daten geben Unternehmen Aufschluss darüber, welche digitalen Strategien effektiver sind als andere. Es kann auch kostspielige und ineffiziente Dienste identifizieren.

Es lohnt sich, einen Blick auf die Anwendungsüberwachung zu werfen, um zu berichten, wie Ihre Cloud-Ressourcen verwendet werden. Möglicherweise gibt es Raum für Verbesserungen.

Cloud Computing

- Best Practices für synthetisches Monitoring

- Cloud Application Monitoring und Sie

- Was ist der Unterschied zwischen Cloud und Virtualisierung?

- Was sind die besten Cloud-Computing-Kurse?

- Was ist Cloud-Sicherheit und warum ist sie erforderlich?

- Was ist Cloud Computing und wie funktioniert die Cloud?

- 9 effektive Best Practices für den Einsatz von DevOps in der Cloud

- 11 Best Practices für die Durchführung von Funktionstests in der Cloud

- Sicherheit und wichtige Vorteile der Verwendung von Cloud Linux

- Smart Manufacturing:was es ist und seine Vorteile