Best Practices für Multi-Cloud-Sicherheit

Multi-Cloud wird immer beliebter, da Unternehmen weiterhin die Vorteile der Zusammenarbeit mit mehr als einem Anbieter erkunden. Während Multi-Cloud zahlreiche Vorteile bietet, erhöht die Abhängigkeit von mehreren Anbietern und Clouds auch die Angriffsfläche und das Gesamtrisiko. Wenn ein Unternehmen Vermögenswerte und Daten schützen möchte, darf Multi-Cloud-Sicherheit kein nachträglicher Gedanke sein.

Dieser Artikel ist eine Einführung in die Multi-Cloud-Sicherheit und die einzigartigen Herausforderungen dieses Cloud-Computing-Ansatzes. Wir stellen auch eine Liste mit Best Practices bereit, die Sie anwenden können, um ein sicheres Multi-Cloud-Setup zu entwerfen und zu verwalten.

Was ist Multi-Cloud-Sicherheit?

Multi-Cloud-Sicherheit ist eine Reihe von Richtlinien, Strategien und Lösungen, auf die sich ein Unternehmen verlässt, um die Sicherheit in einer Multi-Cloud-Umgebung zu gewährleisten. Diese Art von Sicherheit ermöglicht es einem Unternehmen, die Vorteile der Multi-Cloud zu nutzen, ohne Daten und Ressourcen Cyber-Bedrohungen auszusetzen.

Die größte Herausforderung der Multi-Cloud-Sicherheit besteht in der Verwaltung und dem Schutz von Umgebungen verschiedener Cloud-Anbieter. Mehrere Anbieter mit unterschiedlichen Funktionen und Regeln erschweren Cloud-Sicherheitsaufgaben, darunter:

- Gewährleistung konsistenter Sicherheitskontrollen.

- Zuverlässige Zugriffsverwaltung einrichten.

- Identifizieren und Reagieren auf Schwachstellen.

- Aufrechterhaltung einer ganzheitlichen Sicht auf die Sicherheit.

In der Regel sind Cloud-Anbieter für die Sicherheit von verantwortlich ihre Clouds, während der Client für die Sicherheit in verantwortlich ist die Wolke. Die Aufgabe des Anbieters ist:

- Stellen Sie sicher, dass die Cloud-Infrastruktur sicher, zuverlässig und aktuell ist.

- Schützen Sie Hosts und Rechenzentren.

- Stellen Sie Kunden Funktionen zum Schutz von Daten bereit (Multi-Faktor-Verifizierungsvektoren, Zugriffsverwaltungssoftware, Verschlüsselungstools usw.).

Ein Unternehmen, das eine Multi-Cloud bereitstellt, ist dafür verantwortlich, wie das Team Daten in jeder Cloud-Infrastruktur verwendet und speichert. Das interne Team muss:

- Entwerfen Sie die allgemeine Sicherheitsarchitektur.

- Stellen Sie sicher, dass der Betrieb den einschlägigen Gesetzen und Vorschriften entspricht.

- Zugriffsregeln und Privilegien definieren.

- Cloud-Überwachung verwalten.

- Richten Sie Sicherungen ein.

- Sicherheitsvorfälle identifizieren und darauf reagieren.

- Entwerfen Sie sichere Bereitstellungsprozesse.

- Halten Sie Tools von Drittanbietern auf dem neuesten Stand.

- Richten Sie Data Loss Prevention (DLP) ein.

- Schritte für die Cloud-Notfallwiederherstellung definieren.

Die meisten Unternehmen verlassen sich auf mehrere Rollen, um diese Aufgaben zu erledigen, und verteilen die Verantwortlichkeiten zwischen dem CISO, dem DevOps-Team und dem Security Operations Center (SOC).

Multi-Cloud-Sicherheitsrisiken

Die Hauptrisiken, wenn keine ordnungsgemäße Multi-Cloud-Sicherheit eingerichtet wird, sind:

- Verlust sensibler Daten aufgrund mangelnden Schutzes oder menschlichem Versagen.

- Geldstrafen aufgrund einer fehlgeschlagenen Compliance-Prüfung zu zahlen.

- Beeinträchtigung des Kundenerlebnisses durch längere Ausfallzeiten oder schlechte App-Leistung.

- Opfer von Malware werden, die zu einer Datenschutzverletzung führt.

- Zulassen, dass ein nicht autorisierter Benutzer auf interne Daten zugreift.

- Ein Reputationsverlust aufgrund des Verlusts privater Benutzerdaten.

Diese Gefahren sind allgemeine Risiken bei der Verwendung von Cloud Computing im Allgemeinen, unabhängig davon, ob es sich um eine Single- oder Multi-Cloud-Konfiguration handelt. Ein Unternehmen muss jedoch eine größere Angriffsfläche in einer Multi-Cloud schützen, und die schiere Komplexität macht Probleme wahrscheinlicher. Im Folgenden sind die wichtigsten Herausforderungen aufgeführt, die Multi-Cloud riskanter machen als eine einzelne Cloud:

- Das Team muss mehr als eine Infrastruktur konfigurieren, sichern und verwalten.

- Jede Plattform erfordert laufende Wartung.

- Jeder Anbieter hat einzigartige Sicherheitsrichtlinien, Kontrollen und Granularität.

- Ein Angreifer hat mehr Möglichkeiten, das Setup zu infiltrieren.

- Die Überwachung muss den gesamten Umfang der Cloud-Bereitstellung berücksichtigen.

- Das Team muss verschiedene Dienste von verschiedenen Anbietern verbinden und integrieren.

Best-Practices-in-achieving-multi-cloud-data-security

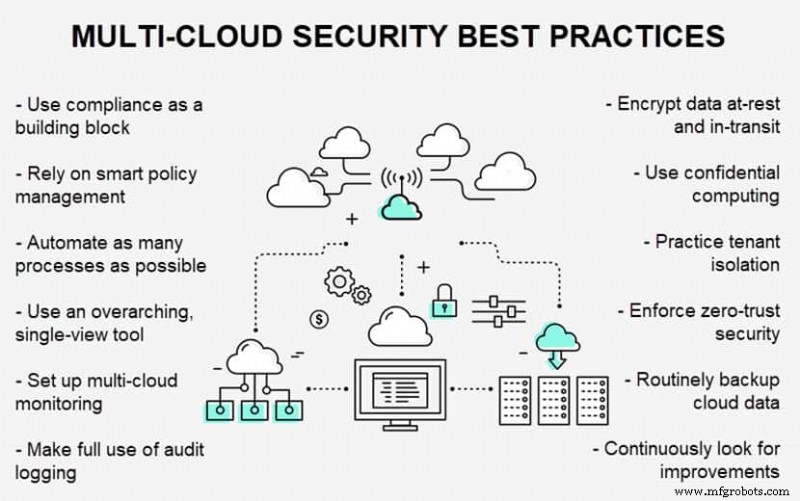

Unternehmen benötigen eine solide Sicherheitsstrategie, um sicherzustellen, dass Multi-Cloud nicht zu Schwachstellen führt. Im Folgenden finden Sie 11 Best Practices für Multi-Cloud-Sicherheit Dies kann Ihnen dabei helfen, Workloads sicher auf mehrere Anbieter und Umgebungen zu verteilen.

Bauen Sie die Sicherheitsstrategie rund um Compliance auf

Der erste Schritt zum Erreichen von Compliance in einer Multi-Cloud besteht darin, die Standards und Vorschriften zu kennen, die für Ihr Unternehmen gelten. Gängige Beispiele für Vorschriften, denen Unternehmen Rechnung tragen müssen, sind Datenschutzgesetze (nämlich GDPR und CPA), HIPAA und PCI.

Vorschriften gelten für bestimmte Branchen und Standorte. Informieren Sie sich also, was Ihre Multi-Cloud einhalten muss, bevor Sie mit der Bereitstellung beginnen. Sobald Sie wissen, was die Erwartungen sind, nutzen Sie die gesetzlichen Anforderungen, um:

- Den Lebenszyklus relevanter Daten skizzieren.

- Definieren Sie Sicherheitskontrollen.

- Zugriffsverwaltung einrichten.

- Alle Cloud-Daten klassifizieren.

- Organisieren Sie angemessene Speicher.

Denken Sie daran, dass jede Cloud-Plattform über unterschiedliche Compliance-Funktionen und Zertifizierungen verfügt. Sie können sogar separate Workloads mit unterschiedlichen Compliance-Regeln in einer einzigen Cloud ausführen. Erwägen Sie die Verwendung eines automatisierten Tools, um die Compliance über Clouds hinweg kontinuierlich zu prüfen und Berichte über potenzielle Verstöße zu erstellen.

Intelligente Richtlinienverwaltung

Unternehmen sollten eine Reihe von Sicherheitsrichtlinien entwickeln, um sie in allen Cloud-Umgebungen durchzusetzen und Sicherheitsvorgänge zu vereinfachen. Eine Richtlinie definiert:

- Zulässige Datentypen.

- Cloud-Eigentum.

- Authentifizierungs- und Zugriffsregeln.

- Cloud-Workload-Sicherheit und -Gateways.

- Sicherheitsanalyse.

- Regulierungsregeln und aktueller Compliance-Status.

- Cloud-Migrationsprotokolle.

- Bedrohungsmodellierung, Priorisierung und Intelligenz.

- Ein Reaktionsplan für jeden Angriffstyp.

Auch wenn einige Inkompatibilitäten zwischen Umgebungen üblich sind, führt die Verwendung einer standardisierten Richtlinie als Ausgangspunkt zu Folgendem:

- Konfiguration und Bereitstellung beschleunigen.

- Reduzieren Sie das Risiko von Versehen und menschlichem Versagen.

- Sorgen Sie für Konsistenz in der gesamten Multi-Cloud.

Wenn Sie dieselben Vorgänge in mehreren Clouds ausführen, sollten Sie Richtlinien synchronisieren. Wenn Sie beispielsweise Multi-Cloud verwenden, um die Verfügbarkeit sicherzustellen, sollten beide Clouds die gleichen Sicherheitseinstellungen haben. Das Team sollte ein Tool verwenden, um die Einstellungen zwischen den beiden Anbietern zu synchronisieren und eine Richtlinie mit generischen Definitionen zu erstellen, die für beide Clouds gelten.

Automatisierung nutzen

Ein wesentlicher Risikofaktor bei der Multi-Cloud-Sicherheit ist menschliches Versagen. Durch die Automatisierung so vieler Aufgaben wie möglich kann ein Unternehmen:

- Reduzieren Sie die Wahrscheinlichkeit, dass Mitarbeiter Fehler machen.

- Fügen Sie dem Team Agilität hinzu.

- Cloud-bezogene Prozesse beschleunigen.

- Sorgen Sie für Konsistenz in allen Umgebungen.

Automatisierung sollte bei der Multi-Cloud-Sicherheit eine entscheidende Rolle spielen. Beispielsweise kann jeder neue Container oder jede neue virtuelle Maschine automatische Sicherheitsscans durchlaufen. Eine andere Möglichkeit, die Automatisierung zu nutzen, besteht darin, kontinuierliche Prüfungen durchzuführen, die Sicherheitskontrollen testen.

Die Einführung von DevSecOps ist eine hervorragende Möglichkeit für ein Unternehmen, über die Rolle der Automatisierung in der Cloud-Computing-Sicherheit nachzudenken. DevSecOps behandelt Sicherheit als Kernaspekt und nicht als nachträglichen Gedanken, ein idealer Ansatz, um Multi-Cloud sicher zu halten.

Vereinfachen Sie den Multi-Cloud-Tool-Stack

Anstatt sich auf eine Mischung aus nativen Tools des Anbieters und Lösungen von Drittanbietern zu verlassen, sollten Sie in ein einziges, übergreifendes Tool investieren, das nahtlose Sicherheit in der gesamten Multi-Cloud bietet. Andernfalls riskieren Sie Folgendes:

- Schlechte Integrationen, die zu Sicherheitslücken führen.

- Höhere Wahrscheinlichkeit menschlicher Fehler.

- Stellen Sie mehr Personal ein, als Sie benötigen.

- Das Team mit zu viel Wartung belasten.

Stellen Sie sicher, dass Ihr bevorzugtes Tool Folgendes kann:

- Nahtlose Integration mit verschiedenen Cloud-Diensten.

- Skalieren Sie parallel zu Ihren Anwendungen und Workloads.

- Stellen Sie Echtzeit-Updates zur Datenaktivität bereit.

Außerdem sollte Ihr Sicherheitstool über eine einzige Glasscheibe verfügen, von der aus Administratoren Apps und Daten cloudübergreifend verwalten können. Ein Single-View-Tool vereinfacht die Ausbreitung und macht das Sicherheitsteam effektiver.

Multi-Cloud-Überwachung einrichten

Eine Multi-Cloud erfordert eine robuste Überwachung, die Ereignisse, Protokolle, Benachrichtigungen und Warnungen von verschiedenen Plattformen an einem Ort konsolidiert. Ein weiteres wichtiges Merkmal ist ein Tool, das Probleme entweder automatisch lösen oder während der Behebung eine Anleitung geben kann.

Neben Konsolidierung und automatischen Korrekturen sollte Ihr Überwachungstool auch:

- Seien Sie skalierbar, um der wachsenden Cloud-Infrastruktur und den wachsenden Datenmengen gerecht zu werden.

- Bieten Sie kontinuierliche Überwachung in Echtzeit.

- Stellen Sie Kontext zu allen Warnungen bereit.

- Gestatten Sie dem Team, benutzerdefinierte Benachrichtigungen zu erstellen.

Audit-Protokollierung vollständig nutzen

Die Audit-Protokollierung dokumentiert alle Änderungen im Zusammenhang mit Cloud-Mandanten, einschließlich:

- Das Hinzufügen neuer Benutzer.

- Gewährung von Zugriffsrechten.

- Anmeldedauer.

- Benutzeraktivität während der Anmeldung.

Überwachungsprotokolle sind für die Multi-Cloud-Sicherheit von entscheidender Bedeutung, da diese Aktivität hilft:

- Schädliches Verhalten identifizieren.

- Entdecken Sie die Lücke, bevor ein Cyberangriff beginnt.

- Decken Sie Code- oder Cloud-bezogene Probleme auf.

- Führen Sie eine operative Fehlerbehebung durch.

Darüber hinaus sind Audit-Protokolle in einigen Branchen offizielle Aufzeichnungen, und Unternehmen können Protokolle verwenden, um die Einhaltung gegenüber einem Auditor nachzuweisen.

Verlassen Sie sich auf Datenverschlüsselung und Confidential Computing

Verschlüsselung ist eine effektive Methode zum Schutz von Daten, sowohl lokal als auch in der Cloud. Eine Multi-Cloud-Sicherheitsstrategie sollte Daten sowohl im Ruhezustand als auch während der Übertragung verschlüsseln:

- Verschlüsselung im Ruhezustand schützt gespeicherte Daten, die sich nicht durch das Netzwerk bewegen. Wenn ein Eindringling in die Datenbank eindringt, ist die Entschlüsselung der Daten ohne den Entschlüsselungsschlüssel nicht möglich.

- Verschlüsselung während der Übertragung schützt Daten, während sich die Informationen durch das Netzwerk bewegen. Wenn ein Eindringling die Daten mit einem Man-in-the-Middle-Angriff oder Abhören abfängt, bleiben die Daten sicher.

Zusätzlich zur Sicherung von Stand- und Bewegungsdaten sollten Sie auch die gesamte Planungs-, Überwachungs- und Routing-Kommunikation verschlüsseln. Eine gründliche Verschlüsselung stellt sicher, dass die Informationen über Ihre Infrastruktur und Apps geheim bleiben.

Neben der Verschlüsselung von Daten im Ruhezustand und bei der Übertragung sollte eine Multi-Cloud-Sicherheitsstrategie auch vertrauliche Datenverarbeitung beinhalten um sicherzustellen, dass Daten während der Verwendung nicht gefährdet werden. Die In-Use-Verschlüsselung bietet vollständigen Schutz von Cloud-Daten, indem Workloads während der Verarbeitung verschlüsselt werden.

Mieterisolation üben

Die Mandantenisolierung ist eine einfache und effektive Methode zur Verbesserung der Multi-Cloud-Sicherheit. Bei der Mandantenisolierung muss das Team Folgendes sicherstellen:

- Jede App wird in einem separaten Mandanten ausgeführt.

- Alle Umgebungen (Entwicklung, Tests, Staging, Produktion usw.) werden innerhalb einzelner Mandanten ausgeführt.

Für zusätzliche Sicherheit und Agilität können Sie auch Landezonen verwenden . Eine Zielzone ermöglicht es dem Team, schnell eine Multi-Tenant-Umgebung mit einer vordefinierten Baseline für Zugriffsverwaltung, Datensicherheit, Governance und Protokollierungsregeln einzurichten.

Durchsetzung des Prinzips der geringsten Privilegien

Jeder Mitarbeiter sollte nur Zugriff auf die Ressourcen haben, die für diesen Mitarbeiter erforderlich sind, um seine Rolle zu erfüllen. Dieses Prinzip der geringsten Rechte dient mehreren Zwecken:

- Isolieren Sie geschäftskritische und sensible Daten.

- Reduzieren Sie die Fähigkeit von Angreifern, sich seitlich durch das System zu bewegen, wenn sie ein Konto hacken.

- Unterstützen Sie das Unternehmen bei der Einhaltung von Datenschutz- und Sicherheitsgesetzen.

Die Verwendung der nativen Tools des Cloud-Anbieters zur Zugriffskontrolle ist in einer Multi-Cloud keine gute Idee. Lösungen verschiedener Anbieter arbeiten schlecht zusammen und schaffen Silos, die das Risiko erhöhen. Verwenden Sie stattdessen ein ganzheitliches Tool, das die Zugriffskontrollen über alle Clouds hinweg zentralisiert.

Achten Sie darauf, das Team nicht durch fehlende Zugriffsrechte oder langsame Genehmigungsprozesse zu behindern. Erstellen Sie stattdessen einen einfachen und transparenten Prozess zum Zuweisen von Zugriffsrechten, der zum Schutz der Multi-Cloud beiträgt, ohne den Betrieb zu verlangsamen.

Cloud-Daten routinemäßig sichern

Führen Sie regelmäßig Cloud-Backups von Daten und Systemen durch. Unabhängig davon, ob Sie sich entscheiden, Backups intern oder in der Cloud zu speichern, sollten Sie einige bewährte Verfahren befolgen:

- Verwenden Sie unveränderliche Sicherungen, um sicherzustellen, dass Angreifer keine Daten verschlüsseln oder löschen können, selbst wenn sie die Multi-Cloud verletzen.

- Daten mehrmals täglich sichern.

- Bewahren Sie für jede Cloud ein separates Backup auf, um die Wiederherstellung zu vereinfachen.

- Verwenden Sie Zero-Trust-Strategien, um Backups sicher zu halten.

- Verwenden Sie ein Tool, das Sicherungen kontinuierlich auf schädliche Daten scannt.

Neben Backups erfordert eine Multi-Cloud-Sicherheitsstrategie auch einen Notfallwiederherstellungsplan. Entwerfen Sie einen Plan, der sowohl Daten schnell wiederherstellt als auch Dienste in einer Reserve-Cloud verfügbar hält.

Bauen Sie eine Kultur der kontinuierlichen Verbesserung auf

Jede Multi-Cloud-Sicherheitsstrategie muss regelmäßigen Bewertungen unterzogen werden, um sicherzustellen, dass die Abwehrmechanismen mit den neuesten Standards Schritt halten. Um sicherzustellen, dass die Sicherheit nicht zu weit zurückfällt, sollte ein Team:

- Prüfen Sie regelmäßig, ob Software-Updates vorhanden sind.

- Bleiben Sie über die neuesten Cybersicherheitstrends auf dem Laufenden, indem Sie im Auge behalten, wie Unternehmen Daten schützen und wie Kriminelle in Systeme eindringen.

- Führen Sie regelmäßige Schwachstellenanalysen durch, sowohl mit ausgelagerten Experten als auch auf interner Ebene.

- Stellen Sie sicher, dass alle Tools von Drittanbietern auf dem neuesten Stand sind.

- Suchen Sie ständig nach neuen Wegen, um die Sicherheit automatisierter und effizienter zu gestalten.

Nutzen Sie Sicherheit als Baustein für Ihre Multi-Cloud-Strategie

Jedes sorgfältige Unternehmen muss Sicherheitsanforderungen berücksichtigen und berücksichtigen, bevor es die Multi-Cloud-Reise beginnt. Stellen Sie sicher, dass Sicherheit die Grundlage Ihrer Strategie ist, und erstellen Sie eine Multi-Cloud, die Ihre Flexibilität erhöht, ohne Sie anfällig für Cyber-Bedrohungen zu machen.

Cloud Computing

- Best Practices für synthetisches Monitoring

- 9 effektive Best Practices für den Einsatz von DevOps in der Cloud

- Cloud-Sicherheit ist die Zukunft der Cybersicherheit

- Cyber und die Cloud:Überwindung der wichtigsten Sicherheitsherausforderungen inmitten des Anstiegs der Multi-Cloud

- Wie man ein Cloud-Sicherheitsingenieur wird

- Cloud-native beste Geschäftspraktiken

- Die 5 wichtigsten Sicherheitspraktiken für AWS Backup

- Welcher Cloud-Speicher bietet die beste Sicherheit im Jahr 2020?

- 11 Best Practices für die Durchführung von Funktionstests in der Cloud

- Cyber und die Cloud:Überwindung der wichtigsten Sicherheitsherausforderungen inmitten des Multi-Cloud-Aufstiegs