„Nicht klonbare“ Sicherheits-ICs mit ChipDNA-Technologie zum Schutz von IoT-Kunden eingeführt

Loomis:Gut, wenn Angriff mehr kostet als Angriffsnutzen

Loomis:Gut, wenn Angriff mehr kostet als Angriffsnutzen

Designer können ihr geistiges Eigentum (IP) und ihre Produkte jetzt proaktiv und kostengünstig mit einer Lösung schützen, die angeblich gegen invasive physische Angriffe immun ist.

Das sagt die in den USA ansässige Maxim Integrated Products, Inc die den sicheren Authentifikator DS28E38 DeepCover® auf den Markt gebracht hat. „Sicherheit kann kompliziert sein“, sagt Don Loomis, Vice President der Micros, Security &Software Business Unit von Maxim, „aber es zu vermeiden ist teuer.“ Dies ist ein fairer Ausgangspunkt für die Bewertung der Sicherheit im Internet der Dinge, sagt Jeremy Cowan .

„Wenn du etwas Wertvolles tust, solltest du es sichern. Und bei medizinischer Ausrüstung kann das ziemlich viel auf dem Spiel stehen“, fügt Loomis hinzu.

Cyberangriffe machen weiterhin Schlagzeilen und Geräte des Internets der Dinge (IoT) sind ein Schwachpunkt – Schäden durch Cyberkriminalität werden die Welt bis 2021 voraussichtlich jährlich 6 Billionen US-Dollar kosten, so Cybersecurity Ventures .

Designsicherheit bleibt jedoch ein Nebengedanke, da viele Ingenieure glauben, dass die Implementierung von Sicherheit teuer, schwierig und zeitaufwändig ist, während andere es der Software überlassen, ihre Systeme zu schützen. Darüber hinaus werden bei der Verwendung sicherer integrierter Schaltkreise (ICs) einige durch ausgeklügelte, direkte Angriffe auf Siliziumebene kompromittiert, die häufig in dem Versuch gestartet werden, kryptografische Schlüssel und gesicherte Daten von diesen ICs zu erhalten.

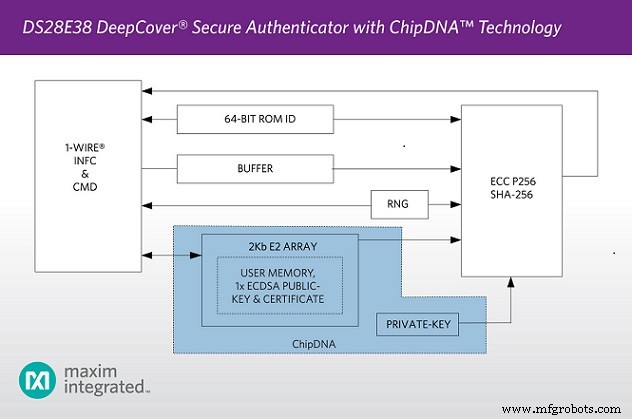

Der DS28E38 verfügt über Maxims ChipDNA Physical Unclonable Function (PUF)-Technologie, von der das Unternehmen behauptet, dass sie "immun gegen invasive Angriffe" ist, da der ChipDNA-basierte kryptografische Root-Schlüssel weder im Speicher noch in einem anderen statischen Zustand existiert. Stattdessen beruht die PUF-Schaltung von Maxim auf den natürlich vorkommenden zufälligen analogen Eigenschaften fundamentaler MOSFET-(Metall-Oxid-Halbleiter-Feldeffekttransistor)-Halbleiterbauelemente, um kryptografische Schlüssel zu erzeugen.

Bei Bedarf generiert die Schaltung den für das Gerät einzigartigen Schlüssel, der sofort verschwindet, wenn er nicht mehr verwendet wird. Wenn der DS28E38 einem invasiven physischen Angriff ausgesetzt wäre, würde der Angriff dazu führen, dass sich die empfindlichen elektrischen Eigenschaften des Schaltkreises ändern, was den Einbruch weiter behindert.

„Mit der ChipDNA PUF-Technologie von Maxim ist der sichere Authentifikator DS28E38 hocheffektiv und resistent gegen physische oder Black-Box-Reverse-Engineering-Angriffe“, sagt Michael Strizich, Präsident von MicroNet Solutions Inc . „Selbst bei einem Insider-Angriff im schlimmsten Fall bleiben die PUF-generierten Daten aufgrund der von Maxim implementierten Sicherheitsfunktionen wahrscheinlich geschützt.“

Zusätzlich zu den Schutzvorteilen vereinfacht die ChipDNA-Technologie die komplizierte sichere IC-Schlüsselverwaltung oder macht sie überflüssig, da der Schlüssel direkt für kryptografische Vorgänge verwendet werden kann. Die ChipDNA-Schaltung hat auch eine hohe Zuverlässigkeit über Prozess, Spannung, Temperatur und Alterung bewiesen.

Um die kryptografische Qualität zu verbessern, war die PUF-Ausgangsbewertung für die NIST-basierte Zufallstestsuite mit bestandenen Ergebnissen erfolgreich. Mit dem DS28E38 können Ingenieure von Anfang an eine Hacking-Abwehr in ihre Designs einbauen. Der IC soll kostengünstig und einfach in das Design eines Kunden über die 1-Wire®-Schnittstelle von Maxim mit einem einzigen Kontakt in Kombination mit einem Befehlssatz mit geringer Komplexität und fester Funktion, einschließlich kryptografischer Operationen, zu integrieren sein.

„Die frühzeitige Entwicklung hardwarebasierter Sicherheit erfordert nicht viel Aufwand, Ressourcen oder Zeit“, sagt Scott Jones, Managing Director Embedded Security bei Maxim Integrated. „Mit dem auf ChipDNA-Technologie basierenden DS28E38 können Designer ihre Produkte problemlos mit dem höchsten Schutzniveau anreichern. Schließlich kann man keinen Schlüssel stehlen, der nicht da ist.“

Zu den behaupteten Vorteilen gehört, dass es dank eines ChipDNA-geschützten Satzes kryptografischer Tools, einschließlich asymmetrischer (ECC-P256) Hardware-Engine, True Random Number Generator (TRNG), Nur-Dekrement-Zähler mit authentifiziertem Lesen, 2 KB gesichert elektrisch löschbarer programmierbarer Nur-Lese-Speicher (EEPROM) und eindeutige 64-Bit-ROM-Identifikationsnummer

Maxim nennt es einfach zu implementieren und kostengünstig. Es bietet Einzelkontaktbetrieb mit 1-Wire, keine Firmware-Entwicklung auf Geräteebene, vereinfachte Schlüsselverwaltung und kostenlose Host-System-Softwaretools. Schließlich soll die Lösung zuverlässig sein, mit einer 5ppb PUF-Schlüsselfehlerrate (KER), die über Zeit, Temperatur und Spannung erreicht wird.

Der DS28E38 ist auf der Maxim-Website und bei ausgewählten autorisierten Händlern für 0,83 USD (ab 1000, FOB USA) erhältlich. Ein Evaluierungskit ist für $65,00 erhältlich

www.maximintegrated.com/products/DS28E38

Ein Video zu ChipDNA finden Sie unter Defend Your IoT Designs from Hackers

https://www.maximintegrated.com/chipdna-video

Internet der Dinge-Technologie

- Cisco IoT sorgt für Zuverlässigkeit mit flexibler, permanenter Kontrolle für Versorgungskunden

- Der Weg zur industriellen IoT-Sicherheit

- Frost &Sullivan lobt Ciscos IoT-Sicherheitsstrategie mit dem Global Leadership Award

- Drei Schritte zur Einführung des IoT für Krankenversicherungen

- Brandbekämpfung mit IoT

- IoT-Sicherheit – wer ist dafür verantwortlich?

- Betreiber sollten ihre IoT-Sicherheitsstrategien mit ihren Ambitionen auf dem IoT-Markt abstimmen

- IoT-Sicherheit – Ein Hindernis für die Bereitstellung?

- Vielseitig mit IoT

- Der ETSI-IoT-Standard:Tun die Regulierungsbehörden genug, um IoT-Geräte zu schützen?