Wie man IoT-Produkte und -Lösungen sicher macht

In der aufkommenden Vision einer hypervernetzten Welt gibt es überall um uns herum interaktive Intelligenz. Physische Produkte und Infrastruktur sind keine bloßen Objekte mehr. Es sind vernünftige Dinge, die in vielen Fällen unsere menschlichen Absichten verstehen – und sogar antizipieren – und sich entsprechend anpassen können.

Cyber-physische Systeme werden alltäglich

Noch vor wenigen Jahren wurde Pervasive Computing von vielen Menschen als futuristische Idee angesehen. Fertigungssysteme, die drohende Ausfälle erkennen, selbst diagnostizieren und melden; Bewässerungssysteme, die die Bewässerung basierend auf den Bodenbedingungen dynamisch anpassen; und institutionelle Kaffeemaschinen, die Service und Nachschub automatisch planen – all dies waren bis vor kurzem noch berichtenswerte Innovationen mit dem Ruf der Science-Fiction. Heute sind sie relativ ausgereifte Beispiele für vernetzte Produkte – gestützt auf erfolgreiche Geschäftsmodelle. Aus diesem Grund bereiten sich Unternehmen auf der ganzen Welt auf eine Zukunft vor, in der cyber-physische Systeme alltäglich sind.

"Unser strategisches Ziel ist es, bis 2020 alle unsere elektronischen Produktkategorien IoT-fähig zu machen." Volkmar Denner, Vorsitzender der Geschäftsführung der Robert Bosch GmbH Tweet thisIoT wird ohne Sicherheit und Datenschutz nicht erfolgreich sein

Das IoT verbindet nicht nur Dinge; es befähigt sie auch, aktiv an unserem Geschäfts- und Privatleben teilzuhaben. Menschen müssen Vertrauen in die Sicherheit eines verbundenen Produkts oder einer vernetzten Lösung haben, bevor sie ihre privaten Daten teilen und sich auf die Produkte verlassen können. Daher glaube ich, dass der richtige Umgang mit Sicherheit und Datenschutz der Schlüssel zur Erschließung des vollen Potenzials des Internets der Dinge ist. Jüngste Beispiele für IoT-bezogene Sicherheitsverletzungen unterstützen diese Ansicht. Sie zeigen uns, dass dem immensen Versprechen von „Connected Everything“ die ebenso große Herausforderung gegenübersteht, Milliarden von Geräten zu sichern, die nicht immer so konzipiert oder eingerichtet sind, dass sie mit dem Internet sicher funktionieren.

Diese Beispiele unterstreichen die Bedeutung von Vertrauen als Schlüsselfaktor für die Gesellschaft, um die aus dem IoT hervorgehenden Innovationen zu akzeptieren. Ohne Vertrauen in die Sicherheit, Zuverlässigkeit und Sicherheit von Cyber-Physischen Systemen wird eine breite Akzeptanz vernetzter Produkte nicht erreicht. Darüber hinaus werden sich die damit verbundenen enormen Marktchancen auch nicht wie erwartet realisieren.

IoT-Sicherheit muss als Ganzes betrachtet werden

Um sichere IoT-Lösungen und -Produkte anbieten zu können, brauchen wir einen ganzheitlichen IoT-Sicherheitsansatz, der den gesamten Lebenszyklus von Lösungen und Produkten berücksichtigt und Prozesse und organisatorische Anforderungen sowie angewandte Technologien abdeckt.

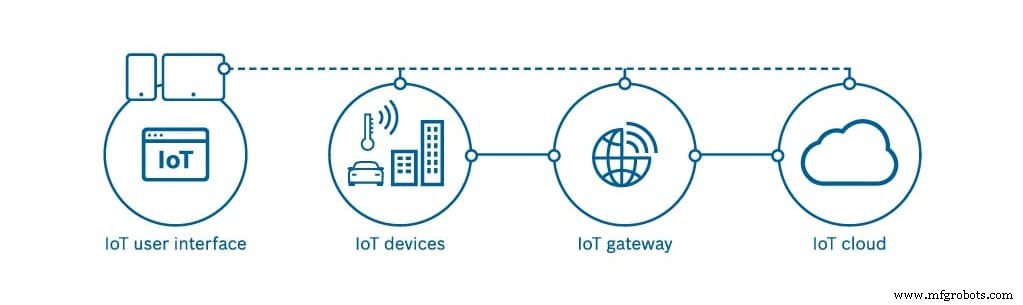

Eine IoT-Lösung oder ein IoT-Produkt im Allgemeinen wird als ein System dargestellt, das aus einer oder mehreren Instanzen der folgenden Elemente besteht:

Quelle:Bosch.IO

Quelle:Bosch.IO Für einen ganzheitlichen IoT-Sicherheitsansatz ist es wichtig, alle Komponenten sowie alle zu oder von ihnen führenden Kommunikationswege zu berücksichtigen und zu schützen. Dazu gehören das IoT-Gerät, das optionale Mobilgerät des Benutzers zur Steuerung des IoT-Geräts sowie die Basistechnologien des optionalen IoT-Gateways und der IoT-Cloud.

"Im Gegensatz zu herkömmlichen Computergeräten, die eine erwartete Lebensdauer von drei bis fünf Jahren haben, kann ein IoT-Gerät jahrzehntelang verwendet werden." Lorie Wigle in www.darkreading.comDie Sicherung einer IoT-Lösung ist eine anspruchsvolle Aufgabe, die durch die sehr lange Lebensdauer von IoT-Geräten im vernetzten Betrieb noch schwieriger wird. Um diese Herausforderung zu bewältigen, müssen Aufsicht und Verfahren eingeführt werden. Sie müssen sicherstellen, dass, wenn neue Schwachstellen und Bedrohungen entdeckt werden, die grundlegenden Mittel und Mechanismen zu ihrer Behebung bereits vorhanden sind. Dies muss in der End-to-End-IoT-Lösung geschehen, damit die erwartete Sicherheitslage aufrechterhalten werden kann. Dieses Prinzip erfordert, dass IoT-Lösungen einen definierten Sicherheitslebenszyklus zusammen mit einer angemessenen Datenschutz-Governance aufweisen.

Zusammen tragen diese Elemente dazu bei, die Fähigkeit zu gewährleisten, auf neue Bedrohungen zu reagieren. Sie stellen auch sicher, dass Änderungen, die während der Lebensdauer der Lösung vorgenommen werden, angemessen, sicher, zuverlässig und sicher durchgeführt werden. Dies muss natürlich unter ständiger Einhaltung der geltenden Datenschutzgrundsätze und -vorschriften erfolgen.

Dieses Video zeigt, warum es wichtig ist, bereits bei der Definition Ihrer IoT-Lösung über Sicherheit nachzudenken:

In einem kürzlich veröffentlichten Whitepaper mit dem Titel „Ganzheitliche IoT-Sicherheit“ bietet Bosch Orientierungshilfen, die auf unserer Erfahrung bei der Bereitstellung von Lösungen und unterstützender Infrastruktur für vernetzte Produkte basieren. Wir teilen diese Erkenntnisse, weil wir glauben, dass Technologieanbieter zusammenarbeiten müssen, um einen hohen Standard für Sicherheit und Datenschutz im Internet der Dinge zu etablieren. Dies ist im besten Interesse unserer Kunden, der robusten Entwicklung des IoT-Marktes und der digitalen Gesellschaft insgesamt. Tatsächlich ist dies die einzige Möglichkeit, das für eine breite Akzeptanz erforderliche Vertrauen aufzubauen und die Vorteile dieser aufregenden neuen Technologien für die Gesellschaft freizusetzen.

Whitepaper zur IoT-Sicherheit herunterladenInternet der Dinge-Technologie

- Wie intelligente Cybersicherheitslösungen zunehmend durch KI und ML unterstützt werden

- Wie das IoT Sicherheitsbedrohungen in Öl und Gas begegnet

- Hemmen Sicherheit und Datenschutz das IoT?

- Evaluieren Ihres IT-Risikos – wie und warum

- So stellen Sie sicher, dass IoT und 5G der Fertigung den vollen „Smart Bounce“ verleihen

- Wie verdienen Sie Geld und machen Fortschritte im IoT? Beginnen Sie damit, „kundenorientiert“ zu sein

- Die Zukunft ist vernetzt und es liegt an uns, sie zu sichern

- Samsungs Artik verspricht interoperable, sichere IoT-Lösungen

- Wie Sie IOT mit Tech Data und IBM Teil 2 verwirklichen können

- Wie Sie das IoT mit Tech Data und IBM Teil 1 verwirklichen