So verwenden Sie Ihr eigenes Sicherheitszertifikat mit einem OPC UA Server auf einer PLCnext Control

Dies ist eine Aktualisierung eines Artikels, der ursprünglich im November 2018 veröffentlicht wurde.

Alle PLCnext Controls enthalten einen eingebetteten OPC UA-Server. Dieser Server enthält, wie alle OPC UA-Server, die Option, sichere Verbindungen mit Clients mithilfe der Public-Key-Kryptografie herzustellen. Diese Anleitung beschreibt, wie Sie Ihr eigenes Sicherheitszertifikat (einschließlich Ihres eigenen privaten Schlüssels) verwenden, um eine sichere OPC UA-Verbindung mit einem PLCnext Control einzurichten.

Allgemeine Informationen zur Verwaltung von OPC UA Server-Zertifikaten finden Sie unter:

- Die OPC UA-Einstellungen Abschnitt des integrierten Hilfesystems von PLCnext Engineer.

- Das PLCnext Info Center:

- Eingebetteter OPC UA-Server (eUA)

- Zertifikatsauthentifizierung.

Einführung

Der eingebettete OPC UA-Server von PLCnext Control benötigt X.509-Zertifikate, um eine vertrauenswürdige Kommunikation mit OPC UA-Clients zu gewährleisten. Es gibt vier Haupttypen von Zertifikaten, die verwendet werden können:

Option 1 – Automatisch generiertes selbstsigniertes Zertifikat.

- Die erforderlichen Zertifikate werden automatisch von der SPS erstellt.

- Einfach einzurichten.

- Nützlich zum Testen und für den dauerhaften Einsatz in sicheren LANs.

Option 2 – Manuell generiertes selbstsigniertes Zertifikat.

- Keine zusätzlichen Sicherheitsvorteile gegenüber Option 1, aber gibt dem Administrator mehr Kontrolle über die Verwaltung von Zertifikaten.

Möglichkeit 3 – Von Ihrer eigenen Zertifizierungsstelle (CA) signiertes Zertifikat.

- Keine zusätzlichen Sicherheitsvorteile gegenüber Option 1 und 2, ermöglicht aber eine strukturiertere Verwaltung von Zertifikaten.

Option 4 – Von einer vertrauenswürdigen Zertifizierungsstelle ausgestelltes Zertifikat

- Erfordert den Kauf eines Zertifikats von einer vertrauenswürdigen Zertifizierungsstelle eines Drittanbieters wie Symantec oder GeoTrust. Dies ist die empfohlene Option für öffentliche oder andere unsichere Netzwerke, da alle Clients ein von einer vertrauenswürdigen Zertifizierungsstelle signiertes Zertifikat akzeptieren sollten.

Voraussetzungen

Um die folgenden Verfahren erfolgreich durchzuführen, benötigen Sie:

- Ein grundlegendes Verständnis der Kryptografie mit öffentlichen Schlüsseln und X.509-Zertifikaten.

- Ein grundlegendes Verständnis von OPC und (insbesondere) der OPC UA-Technologie.

Die in diesem Handbuch beschriebenen Verfahren wurden mit der folgenden Hardware und Software vorbereitet:

- AXC F 2152 Controller, Firmware-Version 2020.6.1

- PLCnext Engineer-Version 2020.6

- UAExpert-Version 1.5.1

- XCA-Version 2.3.0 mit bereits erstellter Datenbank

Hintergrundlesen

- Public-Key-Kryptographie

- X.509

- X.509-Zertifikate erstellen (PDF)

- Was ist OPC?

- Vereinheitlichte OPC-Architektur

- Das OPC UA-Sicherheitsmodell für Administratoren (PDF)

Verfahren

Option 1 – Automatisch generiertes selbstsigniertes Zertifikat

Dies ist die Standardoption beim Erstellen eines neuen Projekts in PLCnext Engineer.

- Befolgen Sie das Verfahren zur Konfiguration des OPC UA-Servers im Video auf dem YouTube-Kanal des technischen Supports.

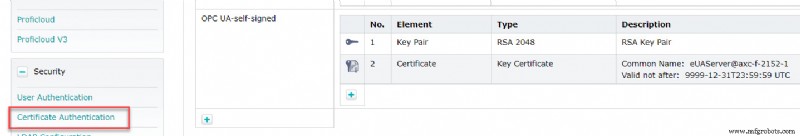

Dadurch wird automatisch ein selbstsigniertes Zertifikat im Identitätsspeicher mit dem Namen OPC UA-self-signed erstellt , die Sie auf der webbasierten Verwaltungsseite der SPS unter Zertifikatsauthentifizierung sehen können Fenster (in der Sicherheit Abschnitt).

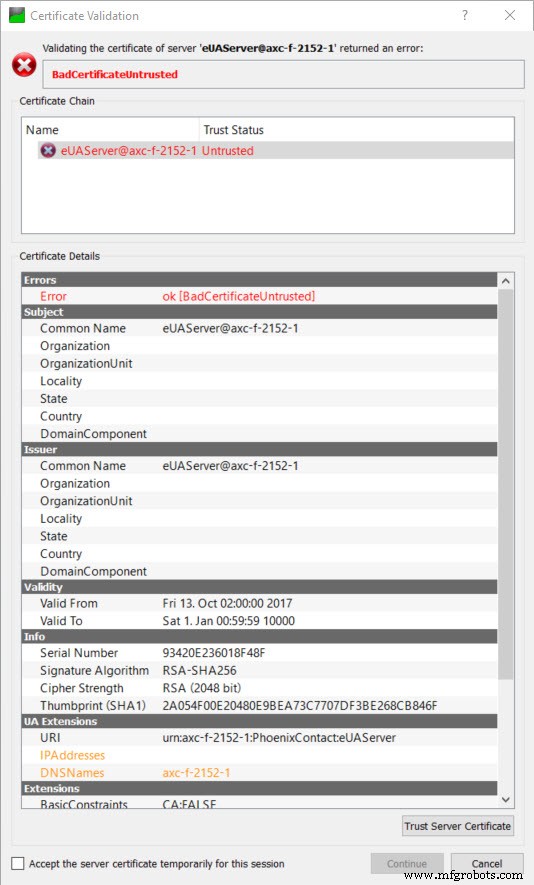

Beim Verbindungsaufbau zum OPC UA Server von UA Expert ist nun der Name des selbstsignierten Zertifikats „eUAServer@axc-f-2152-1“ zu sehen:

Da das Zertifikat nicht von einer vertrauenswürdigen Zertifizierungsstelle signiert ist, muss der Benutzer diesem Zertifikat ausdrücklich vertrauen.

Nachdem bestätigt wurde, dass dem Zertifikat vertraut werden kann, zeigt UA Expert möglicherweise den Fehler „BadCertificateHostNameInvalid“ an. Dies liegt daran, dass die URL, die zum Verbinden mit dem OPC UA-Server verwendet wurde, mit keinen Einträgen in den Feldern IPAddresses oder DNSnames des Zertifikats übereinstimmt (was in den UA-Erweiterungen zu sehen ist Abschnitt oben). Dies kann korrigiert werden, indem die entsprechenden Einträge zum Zertifikat hinzugefügt werden, was im Fenster OPC UA Settings in PLCnext Engineer erfolgen kann.

Beachten Sie, dass UA Expert zwar die Option bietet, BadCertificateHostNameInvalid-Fehler zu ignorieren und sich trotzdem mit dem Server zu verbinden, viele andere OPC UA-Clients sich jedoch einfach weigern, eine Verbindung herzustellen, wenn sie auf diesen Fehler stoßen.

Option 2 – Manuell generiertes selbstsigniertes Zertifikat

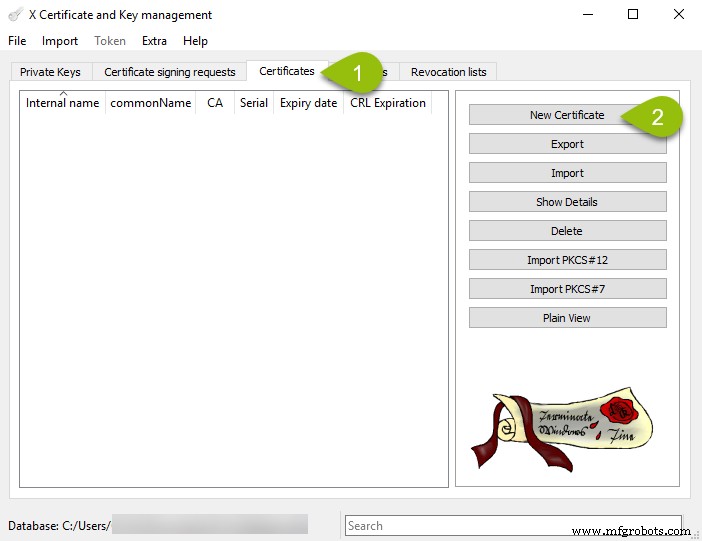

- Erstellen Sie in XCA ein neues selbstsigniertes Zertifikat.

- Öffnen (oder erstellen) Sie eine Datenbank unter dem Menüpunkt „Datei“.

- Klicken Sie auf der Registerkarte „Zertifikate“ auf die Schaltfläche „Neues Zertifikat“:

-

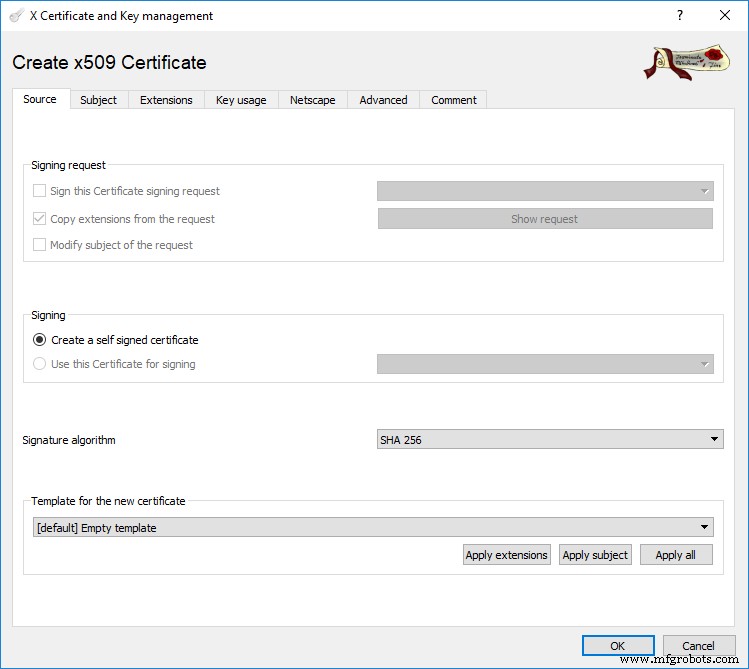

- Im nächsten Dialogfeld ist die Registerkarte Quelle aktiv. Die Signieroption „ein selbstsigniertes Zertifikat erstellen“ sollte bereits standardmäßig aktiviert sein:

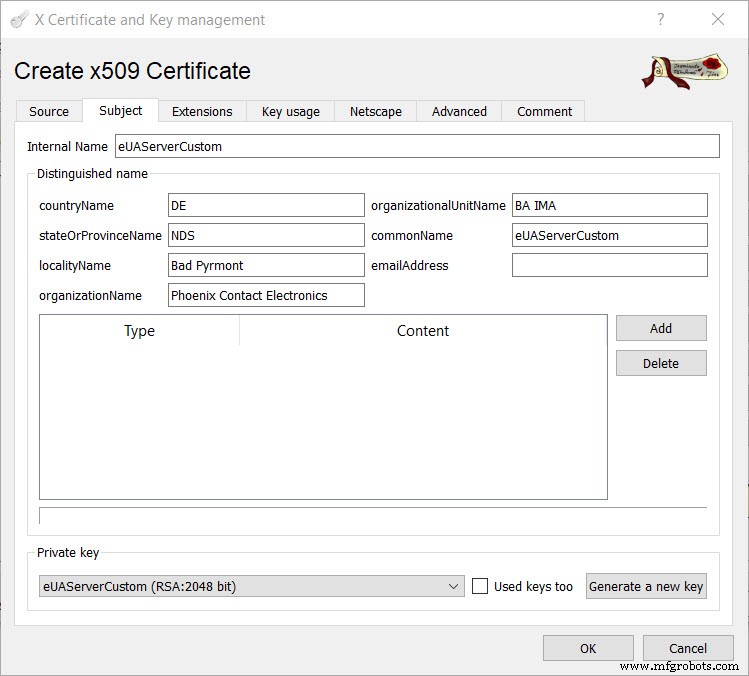

- Wechseln Sie auf den Reiter „Betreff“ und füllen Sie die Felder aus. Unten sehen Sie ein Beispiel.

-

- Klicken Sie auf die Schaltfläche „Neuen Schlüssel generieren“. Dadurch wird ein eindeutiger privater Schlüssel für dieses Zertifikat generiert.

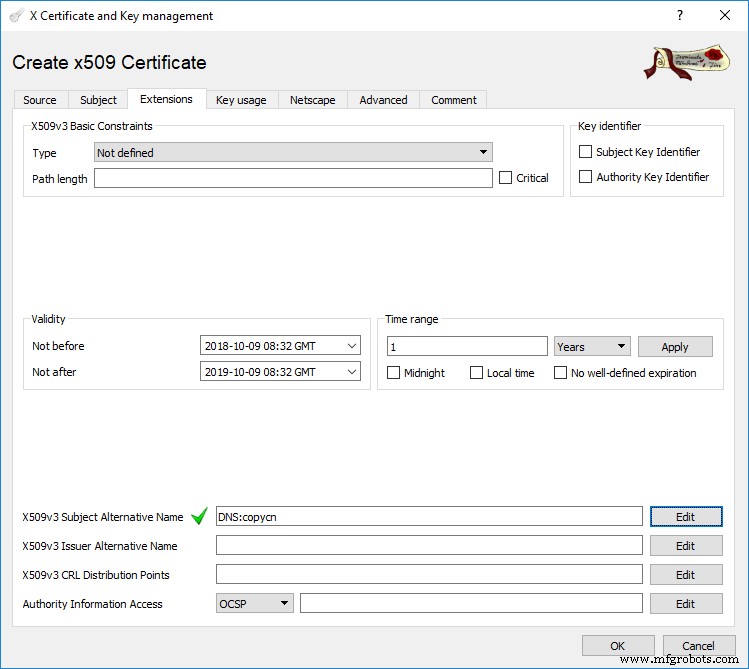

- Stellen Sie im Reiter „Erweiterungen“ die Gültigkeit des Zertifikats auf den gewünschten Zeitraum ein und tragen Sie das Feld „X509v3 Subject Alternative Name“ ein. Dieses Feld darf nicht leer sein – dies ist eine Anforderung der OPC UA Spezifikation. Die in Option 1 erwähnten Felder IPAddresses und DNSnames entsprechen diesen Feldern

- .

- Klicken Sie auf OK, um das Zertifikat zu erstellen.

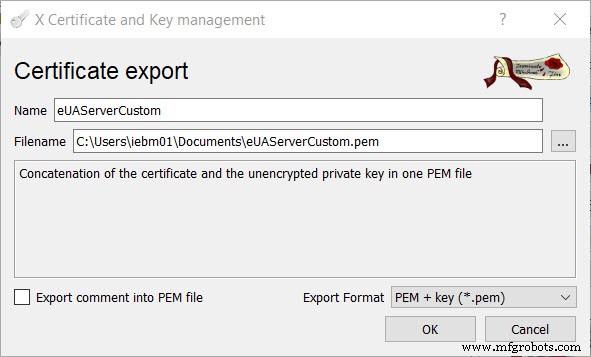

- Nachdem das Zertifikat erstellt wurde, wählen Sie das Zertifikat im XCA-Hauptfenster aus und klicken Sie auf „Exportieren“. Exportieren Sie das Zertifikat und den unverschlüsselten privaten Schlüssel im Format „PEM + Schlüssel (*.pem)“:

- Ändern Sie in PLCnext Engineer das Feld „Certificate“ des OPC UA-Servers von „Self signed by controller“ in „File on controller“.

- Laden Sie das PLCnext Engineer-Projekt auf die SPS herunter.

- Navigieren Sie auf der webbasierten Verwaltungsseite der PLC zur Zertifikatsauthentifizierung im Fenster Sicherheit Sektion. Ein neuer Identitätsspeicher namens OPC UA-konfigurierbar wurde erstellt.

- Laden Sie das Zertifikat und den Schlüssel aus der in Schritt 2 erstellten Datei in den neuen Identitätsspeicher:

- Laden Sie das Zertifikat, indem Sie auf die Schaltfläche „Festlegen“ klicken und die Zertifikats-/Schlüsseldatei auswählen. Es wird ein Fehler angezeigt, der darauf hinweist, dass das vorhandene Schlüsselpaar und das neue Zertifikat nicht übereinstimmen.

- Laden Sie den privaten Schlüssel, indem Sie auf die Schaltfläche „Festlegen“ klicken und die Zertifikats-/Schlüsseldatei auswählen. Der Fehler verschwindet.

- Starten Sie die PLCnext Runtime neu, damit der OPC UA Server das neue Zertifikat abholt.

Mit diesem manuell erstellten selbstsignierten Zertifikat ist es nun möglich, einen Client mit dem OPC UA Server zu verbinden. Beim Verbinden mit UA Expert können die Details des benutzerdefinierten Zertifikats angezeigt werden.

Option 3 – Von Ihrer eigenen Zertifizierungsstelle signiertes Zertifikat.

In XCA ist es möglich, Ihre eigene Zertifizierungsstelle (CA) zu erstellen und dann Ihre Zertifikate mit dieser CA zu signieren. Die zusätzlich erforderlichen Schritte sind im Dokument „Erstellen von X.509-Zertifikaten“ beschrieben, auf das am Anfang dieses Artikels verwiesen wird. Beachten Sie dies beim Exportieren von .pem Datei muss das Exportformat „PEM-Kette (*.pem)“ sein.

Wie in Option 2 oben sollte dieses Zertifikat in das OPC UA-configurable geladen werden Identitätsspeicher.

Option 4 – Zertifikat ausgestellt von einer vertrauenswürdigen Zertifizierungsstelle

In diesem Fall wird das Zertifikat von einer vertrauenswürdigen Zertifizierungsstelle erworben und von dieser signiert. Auch dieses Zertifikat sollte in die OPC UA-configurable geladen werden Identitätsspeicher. Wenn die CA dem OPC UA-Client bekannt ist, sollten beim Verbinden mit dem OPC UA-Server keine Warnungen oder Fehler auftreten.

Zertifikate auf einem zentralen Server verwalten

Anstatt Sicherheitszertifikate manuell auf die SPS zu laden, können Zertifikate stattdessen von einem OPC UA Global Discovery Server auf die SPS gepusht werden. Dies hilft bei der Verwaltung von Sicherheitszertifikaten in einem Netzwerk mit mehreren OPC UA-Servern.

Dieses Thema wird in einem anderen Beitrag behandelt.

Industrietechnik

- So verwenden Sie ISO 9004 zur Verbesserung Ihres Fertigungsbetriebs

- Erstellen einer vollständigen Tabelle für Ihre Verbindungen mit E3.series

- So optimieren Sie Ihre Elektroprojekte mit E3.schematic

- So identifizieren Sie Schwachstellen in Ihrem eigenen Elektrokonstruktionsprozess

- So berechnen Sie die Kosten Ihrer Mitarbeiter mit den Gemeinkosten

- So sprechen Sie mit Ihren Partnern über die Sicherheit der Lieferkette

- Wie Sie Edge-KI verwenden, um Ihr Unternehmen zu einer besseren Normalität zu führen

- Wie schlagen Sie Ihre Mitbewerber mit digitalen Arbeitsanweisungen?

- So verwenden Sie den Alibaba Cloud Connector

- Nutzen Sie PLCnext to WakeOnLan (WoL) Ihren PC