Cloud Computing

Cloud-Überwachungstools helfen bei der Bewertung des Zustands der Cloud-basierten Infrastruktur. Diese Tools verfolgen die Leistung, Sicherheit und Verfügbarkeit wichtiger Cloud-Apps und -Dienste. Dieser Artikel stellt Ihnen die 30 besten Cloud-Überwachungstools auf dem Markt vor. Abhängig von Ihre

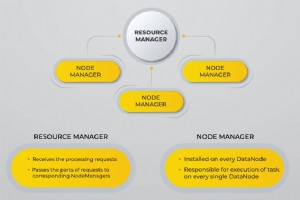

Die Entwicklung von Big Data hat neue Herausforderungen hervorgebracht, die neue Lösungen erforderten. Wie nie zuvor in der Geschichte müssen Server riesige Datenmengen in Echtzeit verarbeiten, sortieren und speichern. Diese Herausforderung hat zur Entstehung neuer Plattformen wie Apache Hadoop gef

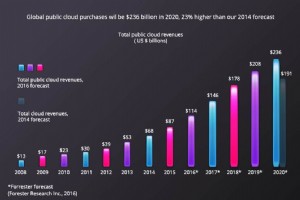

Vieles hat sich geändert, seit Unternehmen die On-Premise-Infrastruktur als beste Option für ihre Anwendungen schätzen. Heutzutage bewegen sich die meisten Unternehmen in Richtung Off-Premise-Möglichkeiten wie Cloud und Colocation. Forrester Inc. berichtet, dass die weltweiten Ausgaben für Cloud-Di

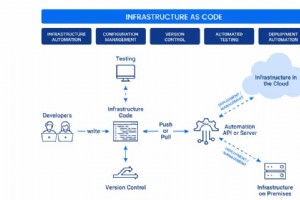

Infrastructure as Code (IaC) ermöglicht es Entwicklern, IT-Umgebungen mit mehreren Codezeilen bereitzustellen. Im Gegensatz zu manuellen Infrastruktureinrichtungen, die Stunden oder sogar Tage für die Konfiguration benötigen, dauert die Bereitstellung eines IaC-Systems Minuten. Dieser Artikel erläu

Im heutigen modernen Technologiebereich entscheiden sich Unternehmen für die Migration von lokaler Hardware zu gehosteten Lösungen. Jedes Unternehmen möchte die optimale Kohäsion zwischen der besten verfügbaren Technologie und einer kostengünstigen Lösung. Es ist entscheidend, die einzigartigen Hos

Gehen Sie davon aus, dass Ihre Daten in der Cloud gesichert und vor Bedrohungen geschützt sind? Nicht so schnell. Mit einer Rekordzahl von Cybersicherheitsangriffen im Jahr 2018 ist klar, dass alle Daten in Gefahr sind. Alle denken immer:„Das kann mir nicht passieren.“ Tatsache ist, dass kein Netz

Krankenhäuser, Kliniken und andere Gesundheitsorganisationen hatten in den letzten Jahren einen holprigen Weg zur Einführung der Cloud. Die impliziten Sicherheitsrisiken bei der Nutzung der Public Cloud oder der Zusammenarbeit mit einem Drittanbieter haben die Einführung der Cloud in der Gesundheits

In diesem Artikel erfahren Sie: Verstehen, was ein Security Operations Center ist, und aktiv, wie Erkennung und Reaktion Datenschutzverletzungen verhindern. Sechs Säulen moderner Sicherheitsoperationen, die Sie nicht übersehen dürfen. Die acht zukunftsweisenden SOC-Best-Practices, um die Zukunft

Moderne Rechenzentren verwenden physische Server mit Hypervisoren, um virtuelle Maschinen auszuführen. Auf diese Weise brachte die Virtualisierung Kosteneffizienz und verbesserte Skalierbarkeit. Mit virtualisierten Netzwerklösungen wie der NSX-Software von VMware erhielt das Konzept des Netzwerks ei

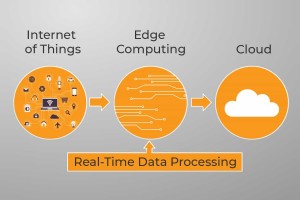

Der Begriff „Edge Computing“ bezieht sich auf Computing als verteiltes Paradigma. Es bringt Datenspeicherung und Rechenleistung näher an das Gerät oder die Datenquelle, wo sie am dringendsten benötigt wird. Informationen werden nicht in der Cloud verarbeitet, die durch entfernte Rechenzentren gefilt

Da sich die Technologie schnell weiterentwickelt, stehen Unternehmen zahlreiche Optionen zur Verfügung, um Anwendungen und Software in der Cloud auszuführen. Bei der Entscheidung, ob eine Cloud-Infrastruktur die richtige Wahl ist, müssen mehrere Faktoren berücksichtigt werden. Wir gehen die wichtigs

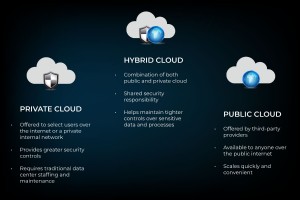

Die Cloud-Technologie hat neue Möglichkeiten für Public, Private und Hybrid Clouds eröffnet. Viele Unternehmen migrieren zur Hybrid Cloud, um das Beste aus Cloud Computing herauszuholen. Eine Hybrid Cloud bietet Flexibilität und die Freiheit, ihren Investitionsbedarf zwischen lokalen Cloud-Technolo

Nach Jahren der Designstabilität werden wir untersuchen, wie sich Unternehmen an eine sich ständig ändernde IT-Infrastruktur anpassen sollten. Unternehmensweite Netzwerke (WANs) waren früher so vorhersehbar. Benutzer saßen an ihren Schreibtischen – Server in Rechenzentren von Unternehmen, gespeiche

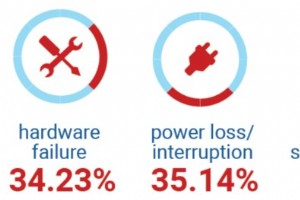

Ihre Geschäftsdaten sind ständig von Angriffen oder Datenverlust bedroht. Bösartiger Code, Hacker, Naturkatastrophen und sogar Ihre Mitarbeiter können einen ganzen Server voller kritischer Dateien löschen, ohne dass es jemand merkt, bis es zu spät ist. Sind Sie bereit, all diese Risiken vollständi

Wenn Ihr Unternehmen wächst, wächst auch Ihr Bedarf an sicherer professioneller Datenspeicherung. Ihre digitale Datenbank wird jeden Tag mit jeder E-Mail, die Sie senden und empfangen, jedem neuen Kunden, den Sie gewinnen, und jedem neuen Projekt, das Sie abschließen, erweitert. Wenn Ihr Unternehm

Fast 30 % des gesamten Internets läuft auf WordPress. Probleme mit der Leistung von WordPress sind bekannt. Tatsache ist, dass Sie Sekunden, wenn nicht Bruchteile von Sekunden haben, um Benutzer davon zu überzeugen, auf einer Webseite zu bleiben. Wenn die Ladezeit einer Webseite von nur 1 auf 3 S

Auswählen eines Cloud-Dienstanbieters ist ohne Frage aufwändiger als die Auswahl des ersten Ergebnisses einer Google-Suche. Jedes Unternehmen hat unterschiedliche Anforderungen, Anpassungen und finanzielle Verantwortlichkeiten. Für den perfekten Service ist es entscheidend, die Erwartungen der Unte

Ihr Unternehmen ist täglich neuen Cybersicherheitsbedrohungen ausgesetzt. Erfahren Sie, wie Security as a Service (SECaaS) schützt Ihr Unternehmen effizient. Die Landschaft der Cybersicherheitsbedrohungen wächst schnell. Technologieprofis wehren Angriffe aus allen Richtungen ab. Der Mangel an Sich

Cloud-Monitoring ist eine Suite von Tools und Prozessen, die Cloud-Computing-Ressourcen für einen optimalen Workflow überprüft und überwacht. Manuelle oder automatisierte Überwachungs- und Verwaltungstechniken stellen die Verfügbarkeit und Leistung von Websites, Servern, Anwendungen und anderer Clo

Bei der Einführung von Cloud-Technologie ist die Sicherheit eines der wichtigsten Probleme. Viele Organisationen befürchten immer noch, dass ihre Daten in der Cloud-Umgebung nicht sicher sind. Unternehmen möchten auf ihre Cloud-Systeme das gleiche Sicherheitsniveau anwenden wie auf ihre internen R

Cloud Computing

Ist PLA recycelbar? Recyceln Sie Ihr 3D-Druckerfilament

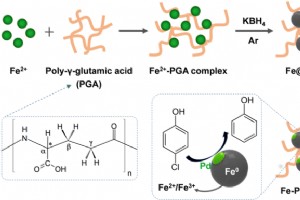

Poly(γ-Glutaminsäure) fördert die verstärkte Dechlorierung von p-Chlorphenol durch Fe-Pd-Nanopartikel

3dNewsAtNoon für den 16. September 2015 | 30.000 Pfund 3D-gedruckter Schub

Schwedische Kunden besuchen die Fabrik und kaufen ATC- und CNC-Oszilliermessermaschinen